目次

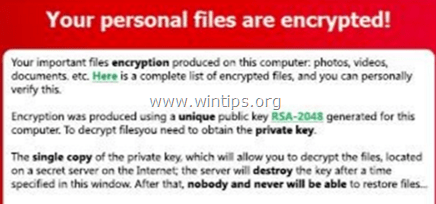

この数ヶ月、企業、学校、病院、そして多くの家庭のユーザーがランサムウェアの被害に遭い、アーカイブを失うという悪夢を経験しました。

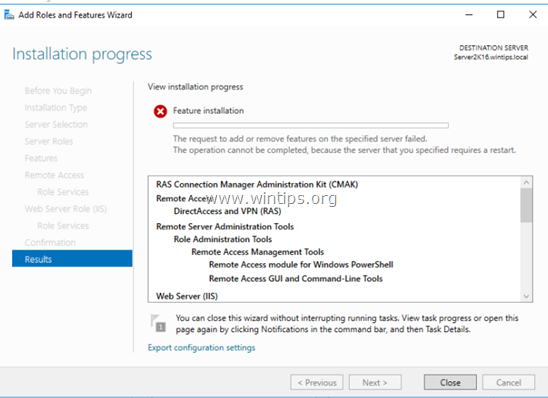

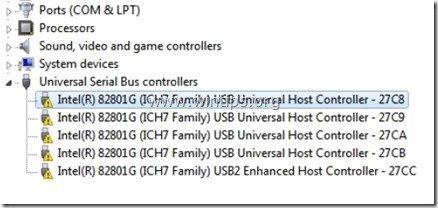

ランサムウェアは、コンピュータに感染すると、ローカルおよびすべての接続ドライブ(外付けUSBディスクまたは/およびネットワークドライブ/共有)に保存されているすべてのデータ(ワード文書、Excelファイル、画像など)を強力に暗号化します。 暗号化後、ユーザーは自分のファイルを開くことができず(ファイルがロックまたは破損したため)、次のような通知が表示されます。画面は、暗号化を解除するには要求された身代金を支払わなければならず、さもなければすべてのデータが失われると警告しています。

要求される身代金は様々(300ドル、500ドル、1000ドル以上など)で、Torインターネットブラウザを使用してデジタル通貨(BitCoins、PaySafeなど)で支払う必要があるため、犯人を捕まえることは不可能です。

ランサムウェアの攻撃を防ぐには?

多くのセキュリティ企業や組織によると、2016年はランサムウェアの年です。 ランサムウェアのウイルスは、検出されないように「作成者」によって常に新しいバージョンに更新されているため、すべてのセキュリティツール(アンチウイルス、ファイアウォールなど)を回避できます。 つまり、一言で言えば、ランサムウェアがあなたの仕事を破壊しないためには、あなたがしなければならないことがあるのです。

1.データの損失を減らすために、ファイルを外部ストレージデバイスにバックアップし、バックアップをオフラインで維持することで準備をします。 (手順はPart-1を参照してください。)

2.受信したメールや添付ファイルに注意する HTMLリンクにアクセスする前や、メールで受信した添付ファイルを開く前によく考え、メールの送信者に正当な文書であることを事前に確認しない限り、メールで受信した文書でマクロを有効にしない(方法はPart-2を参照)。

3.セキュリティソフトを常にアップデートし、ランサムウェア対策ツールをインストールし、コンピュータやファイルへのアクセスルールを明確にすることで保護する(方法は第3回を参照)。

このランサムウェア対策ガイドには、ランサムウェアやマルウェアの感染からパソコンやファイルを保護する方法が詳しく説明されています。

マルウェア攻撃から身を守る方法(ランサムウェア対策ガイド)。

その1.備えよ。

ステップ1.バックアップ、バックアップ、バックアップ。

コンピュータ(またはネットワーク)上のあらゆる種類の損傷(ハードウェアまたはソフトウェア)からデータ災害を軽減する最も重要かつ安全な方法は、ファイルのバックアップを別のメディア(外付けUSBディスク、クラウドストレージなど)に定期的に実行し、そのメディアをオフライン(コンピュータに接続していない状態)にしておくことです。

- 関連記事 :

1.SyncBackFreeで個人ファイルをバックアップする方法

2.Windowsバックアップで個人ファイルをバックアップする方法。

ステップ2.すべてのディスクでSystem Protectionを有効にする。

システムの保護機能 (Windows 10、8、7、および Vista OS) は、必要に応じて、システムを以前の動作状態に復元したり (システムの復元)、ファイルを以前のバージョンに復元する機会を提供します (例: 更新後またはウイルス攻撃後にシステムが正常に起動しない場合)。 これらのタスクを実行するには、システムの保護機能は定期的に現在のシステムのスナップショットを取得します (例: 更新後に起動しない場合)。システムの状態やファイルなど、「シャドウコピー」と呼ばれるものです*。

注意:最新版のランサムウェアは、システムからシャドウコピーを削除し、ディスクのシステム保護を無効にします。 しかし、幸運にもランサムウェアの感染に直接気づいた場合、(シャドウコピー削除前に)以前のバージョンにファイルを復元することができます。

1.コンピュータのすべてのドライブに対してシステム保護を有効にするには。

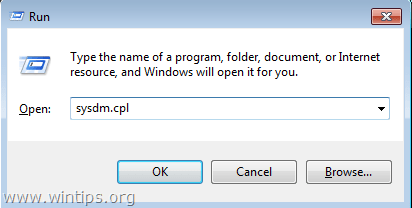

1. " を押します。 ウィンドウズ ”  + " R " キーで読み込みます。 実行 のダイアログボックスが表示されます。

+ " R " キーで読み込みます。 実行 のダイアログボックスが表示されます。

2.タイプ sysdm.cpl を押してください。 入力 .

2. システム保護 タブで、メインドライブの保護がオンになっているかどうかを確認します。

4.保護がオフの場合、または保護設定を表示したい場合、または残りのドライブに対してシステム保護を有効にしたい場合は、次のようにします。

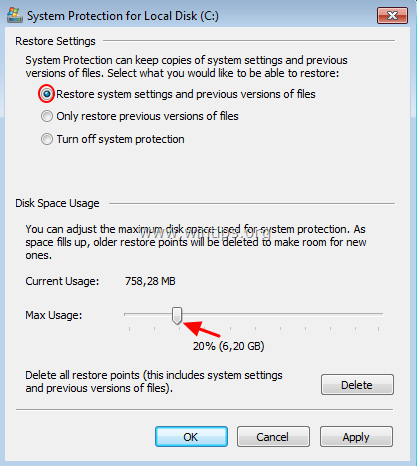

a. 保護を有効にしたいドライブを選択し コンフィギュレーション .

b. 最大使用率スライダーを15-20%(最低でも)に設定し OK .

第2回 メールや添付ファイルに気をつけよう

ランサムウェアの感染経路は、悪意のある添付ファイルやHTMLリンクを含むメールです。 この種のメールは、信頼できる送信者からのメールであると思わせ、重要な情報を得るために添付ファイルやHTMLリンクを開かせます。 メールを開く前によく考えてみてください。を具体的に説明します。

1.請求書、オファー、銀行からの通知、請求書など、想定していない文書が添付されたメール*を受け取ったら、疑ってかかることです。

例:悪意のある添付ファイルの名前が""である場合 インボイス_231244 .doc "であれば、それはおそらく偽物で、ウイルスが含まれています。

2.電子メールやインターネットで受け取った文書(ワードやエクセル)で、内容を正しく表示するためにマクロを有効にするよう促されたり、助言されたりしても、マクロを有効にしないでください。 マクロを有効にすると、あなたのファイルを暗号化するコードが実行されます。

例)電子メールで受信した文書を開く際に、次のようなメッセージが表示された場合: " データが不正な場合、マクロを有効にする "の場合は、マクロを有効にせず、すぐにメールを削除してください。

3.添付ファイルを開くように促すテキストメッセージ*のついた迷惑メールは、絶対に開かないでください。 サイバー犯罪者は、銀行、徴税システム、オンラインストアなどからの通知を装った、正当なメールメッセージを送ることがよくあります。

e.g. 電子メールのテキストメッセージには、". 拝啓、添付の請求書(MS Word文書)をご覧いただき、請求書の下部に記載されている条件に従ってお支払いをお願いいたします。 ".

4.Webからの素材を閲覧したりダウンロードするよう誘導する迷惑メール(またはポップアップメッセージ)からのHTMLリンクにはアクセスしないでください。

5.知らない(または知っている)送信者からのメール、疑わしい添付ファイル(.doc, .zip, .exe など)、疑わしい HTML リンクは開かないでください。

6.最後に、知らない人からのメールは注意して開き、それが正当なものであることが確認された場合のみ、開くようにしましょう。

ランサムウェアとマルウェアの感染を防ぐための追加プラクティス。

1.自動的に他のサイトに移動したり、ポップアップウィンドウが継続的に表示されるような、悪意のあるウェブサイトにはアクセスしない。

例:コンピューターのクリーニングや最適化を行うプログラムや、ウェブサイトのコンテンツを正しく表示するために必要とされるウェブブラウザーのプラグインをインストールしないでください。

3.メールのタイトルは「開かない」でお願いします。 銀行口座が凍結されました。 対応方法 「というのは、明らかに銀行の認証情報を盗もうとしているからです(銀行はそのような情報を電子メールで送ったり要求したりしません!)。

4.ウェブサイトが合法であるかどうか、受け取った情報の使用理由、情報収集者の連絡先、適切なデザイン、ウェブサイト作成者の公式ロゴ、その目的などを確認するまでは、個人情報をオンラインフォームに記入しないことです。

5.個人的な資料(写真、文書など)や情報(氏名、生年月日、電話番号、住所、クレジットカード番号など)は、絶対に知らない人や知らないサイトと共有しないでください。

第3部 BE PROTECTED.

ステップ1.ランサムウェア対策ソフトをインストールする。

ランサムウェアの攻撃を防ぐために、以下のランサムウェア対策プログラムのいずれかをインストールしてください。

- Malwarebytes Anti-Ransomware (無料)。 マルウェアバイト アンチ・ランサムウェア ベータ版 Bitdefender Anti-Ransomware (無料): Bitdefenderのアンチマルウェア研究者は、CTB-Locker、Locky、TeslaCrypt暗号ランサムウェアの拡散方法の欠陥を利用し、既知および将来のバージョンから保護できる新しいワクチンツールをリリースしました。 エムシソフト アンチマルウェア その上、Emsisoft Anti-Malwareは、リソースを浪費してコンピュータに負荷をかける潜在的に不要なプログラム(PUP)も除去できます。 Kasperksy FREE ANTIRANSOMWARE TOOL FOR BUSINESSは、2つのコアに基づいて中小企業のための無料の補完的なツールです。テクノロジ:Kaspersky Security NetworkとSystem Watcherは、ランサムウェアの動作パターンを特定し、Windowsベースのエンドポイントを保護します。 PCにインストールされているサードパーティの保護ソリューションと互換性があり、最先端のクリプトマルウェア保護のセカンドオピニオンソフトとして機能させることが可能です。

ステップ2.ソフトウェア制限のポリシーを設定する。

ランサムウェアは、悪意のある実行ファイルを実行し、システムに感染させるために、コンピュータ上の特定のパスを使用します。 したがって、このような事態を避けるためには、次の場所から実行ファイル(.exeアプリケーション)を実行できないようにすることです: %LocalAppData%, %AppData%, %Temp%, C:\Windows.

1. %LocalAppData%.

- Windows 10、8、7/Vista。 C:\Users³³AppData³³Local Windows XPです。 C:\Documents and SettingsLocal Settings

2. %AppData%。

- Windows 10、8、7/Vista。 C:♪Users ♪AppData ♪Roaming Windows XPです。 C:\Documents and SettingsApplication Data

3. %Temp%。

- Windows 10、8、7/Vista。 C:╱Usersers╱AppData╱LocalTemp Windows XPです。 C:\Documents and Settings Local Settings

4.C:ⅳWindows

実行ファイルを(上記の場所で)実行できないようにするには、まずコンピュータにウイルスやマルウェアがないことを確認し、それから。

- CryptoPrevent*ツールを使用して、ソフトウェア制限ポリシーを自動的に適用します。 (Windows all Editions)。

OR

- ソフトウェア制限ポリシーを手動で適用する。 Windows 7 Pro、Ultimate、Server 2008 Edition)。

Foolish.ITが提供するCryptoPreventは、2013年末に発生したCryptoLockerの脅威から感染を防ぐために設計されたアンチウイルス/セキュリティソフトウェアです。 それ以来、CryptoPreventは、ランサムウェアやその他のマルウェアから幅広く保護できる強固なソリューションに成長しています。

ステップ3.パソコンやネットワークにクリアポリシーを設定する

1.特に同じコンピュータを複数の人(例:あなたの子供/子供)が使用する場合、コンピュータに限られた特権を持つ第二アカウント(標準アカウント)を作成します。

2.コンピュータやネットワークにアクセスするすべてのユーザーに対して、ユニークで強力なログイン認証情報(ユーザー名とパスワード)を指定します。

3.パソコンやネットワーク上の共有フォルダは、アクセスできるすべてのユーザーに必要な権限(読み取り/書き込み/変更/削除)だけを指定し、ユーザーに必要以上の権限を与えないようにすることで、安全性を確保します。

ランサムウェア、マルウェアなどからパソコンを守るための追加手順

1.アプリケーションのホワイトリスト化 アプリケーションホワイトリストとは、特定のプログラムのみに実行を許可し、未知のプログラムへのアクセスを拒否するものです。 このアプリケーションホワイトリストを使用することにより、ユーザーは実行を許可するアプリケーションのリスト(ホワイトリスト)を指定し、リストに含まれないその他のアプリケーションの実行を禁止します。 BleepingComputerが興味深い記事を掲載しています。Windowsでアプリケーションホワイトリストポリシーを作成する方法。

2.アンチウィルス ウィルス対策ソフトをインストールし、常に最新の状態に保つ。 また、定期的にウィルスやマルウェアに感染していないかスキャンする。

- 関連記事

- 家庭用の最高の無料アンチウイルスプログラム。PCのためのクイックマルウェアスキャンと除去ガイド。

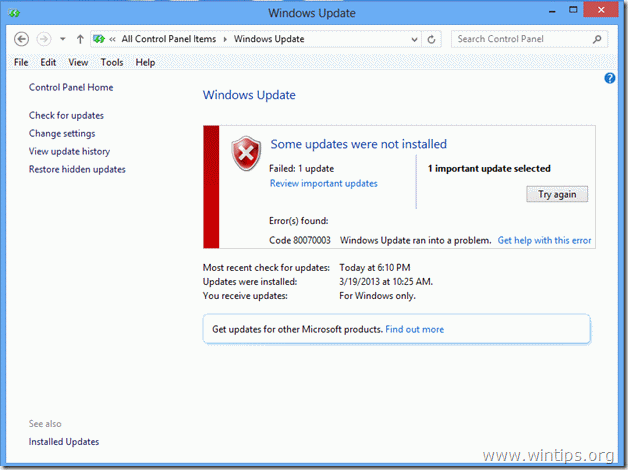

3.ウィンドウズ・アップデート。 Windowsは常に最新のアップデートに更新してください。

もう一度言いますが、ファイルを紛失するリスクを減らすために、最も重要なことは 定期的にファイルを他のメディアにバックアップし、そのメディアはオフラインで保管すること .

以上です!このガイドが役に立ったかどうか、あなたの経験についてコメントを残してください。 他の人のために、このガイドを「いいね!」と「シェア」してください。

アンディ・デイビス

Windows に関するシステム管理者のブログ