Sommario

Negli ultimi anni molte varianti di ransomware hanno colpito molti computer domestici e aziendali, allo scopo di far guadagnare i criminali. Negli ultimi mesi, aziende, scuole, ospedali e molti utenti domestici sono stati vittime di attacchi ransomware e hanno vissuto l'incubo di perdere i loro archivi.

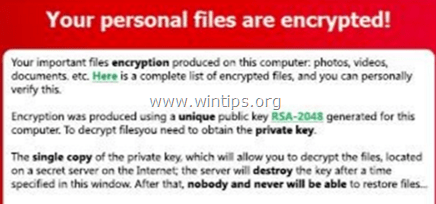

Il ransomware è un tipo di malware che, una volta infettato un computer, cripta con una forte cifratura tutti i dati (documenti word, file excel, immagini, ecc.) che sono memorizzati sulle unità locali e su tutte quelle collegate (dischi USB esterni e/o unità/condivisioni di rete). Dopo la cifratura, l'utente-vittima non può aprire i suoi file (perché sono bloccati o corrotti) e viene informato da unaL'utente viene avvisato che per rimuovere la crittografia deve pagare il riscatto richiesto, altrimenti tutti i suoi dati andranno persi.

Il riscatto richiesto varia (ad esempio 300, 500, 1000 o più dollari) e deve essere pagato in valuta digitale (ad esempio BitCoin, PaySafe, ecc.) utilizzando il browser Internet Tor, per cui è impossibile catturare i criminali.

Come prevenire gli attacchi Ransomware?

Secondo molte società e organizzazioni che si occupano di sicurezza, il 2016 è l'anno dei Ransomware. I virus Ransomware sono in grado di aggirare tutti gli strumenti di sicurezza (Antivirus, Firewall, ecc.) perché vengono sempre aggiornati con nuove versioni dai loro "creatori", al fine di non essere individuati. Quindi, in poche parole, se volete evitare che i ransomware distruggano il vostro lavoro, dovete farlo:

1. Preparatevi eseguendo il backup dei file su dispositivi di archiviazione esterni e mantenendo i backup offline, per ridurre la perdita di dati (per le istruzioni, vedere la Parte 1).

2. Fate attenzione alle e-mail e agli allegati che ricevete. Pensate prima di visitare un link HTML o prima di aprire gli allegati ricevuti via e-mail e non attivate mai le macro nei documenti ricevuti via e-mail, a meno che non abbiate precedentemente verificato con il mittente dell'e-mail che il documento è legittimo (per le istruzioni, vedere la Parte 2).

3. Proteggetevi tenendo sempre aggiornato il vostro software di sicurezza, installando uno strumento anti-ransomware e specificando regole di accesso chiare al vostro computer e ai vostri file (per le istruzioni, vedere la Parte 3).

Questa guida alla protezione da ransomware contiene istruzioni dettagliate su come proteggere il computer e i file dalle infezioni da ransomware e malware.

Come proteggersi dagli attacchi malware (Guida alla protezione dai ransomware).

Parte 1. Essere preparati.

Passo 1. Backup, backup e backup.

Il metodo più importante e sicuro per ridurre il disastro dei dati sul computer (o sulla rete) a causa di qualsiasi tipo di danno (hardware o software) è quello di eseguire regolarmente il backup dei file su un altro supporto (ad esempio, su un disco USB esterno, su un cloud storage, ecc.

- Articoli correlati :

1. Come eseguire il backup dei file personali con SyncBackFree

2. Come eseguire il backup dei file personali con Windows Backup.

Passo 2. Abilitare la protezione del sistema su tutti i dischi.

La funzione di protezione del sistema (nei sistemi operativi Windows 10, 8, 7 e Vista) offre la possibilità di ripristinare il sistema a uno stato di funzionamento precedente (Ripristino del sistema) e di ripristinare i file a una versione precedente, se necessario (ad esempio, se il sistema non si avvia normalmente dopo un aggiornamento o dopo un attacco di virus). Per svolgere queste attività, la protezione del sistema esegue periodicamente delle istantanee del sistema attuale.stato del sistema e dei file, che prendono il nome di "copie shadow" *.

Nota: le ultime versioni dei virus ransomware eliminano le copie shadow dal sistema e disabilitano la protezione del sistema sui dischi. Tuttavia, se siete fortunati e notate direttamente l'infezione da ransomware (prima della rimozione delle copie shadow), sarete in grado di ripristinare i vostri file alle versioni precedenti.

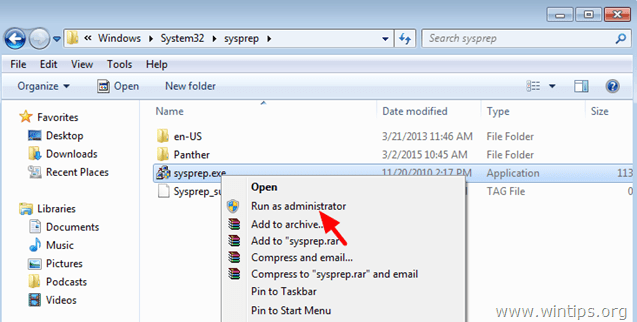

1. Per abilitare la protezione del sistema a tutte le unità del computer:

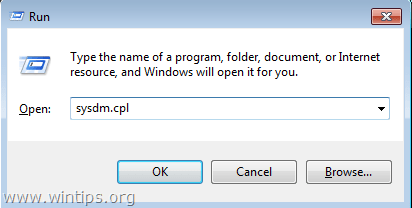

1. Premere " Finestre ”  + " R " per caricare il file Correre finestra di dialogo.

+ " R " per caricare il file Correre finestra di dialogo.

2. Digitare sysdm.cpl e premere Entrare .

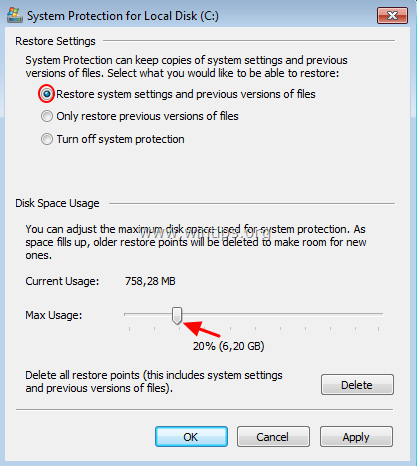

2. A Protezione del sistema verificare che la protezione dell'unità principale sia attiva.

4. Se la protezione è disattivata o se si desidera visualizzare le impostazioni di protezione o attivare la protezione del sistema per le altre unità, è possibile farlo:

a. Scegliere l'unità che si desidera proteggere e fare clic su Configurare .

b. Mettere il cursore Utilizzo massimo al 15-20% (almeno) e fare clic su OK .

Parte 2. Fate attenzione alle e-mail e agli allegati!

Il modo più comune in cui i virus Ransomware arrivano è attraverso un'e-mail che contiene un allegato o un link HTML dannoso. Questi tipi di e-mail ingannano le persone inducendole a pensare che l'e-mail provenga da un mittente affidabile e incoraggiano l'utente ad aprire l'allegato o il link HTML per scoprire le informazioni importanti contenute. Quindi, pensate prima di aprire qualsiasi e-mail e di piùin particolare:

1. Siate sospettosi quando ricevete un'e-mail con un documento allegato* che dovrebbe essere una fattura, un'offerta, una comunicazione bancaria o una bolletta, ecc.

Ad esempio, se l'allegato dannoso si chiama " Fattura_231244 .doc" è probabilmente falso e contiene un virus.

2. NON ABILITARE LE MACRO in un documento (Word o Excel) ricevuto via e-mail o Internet che richiede o consiglia di abilitare le macro per poterne visualizzare correttamente il contenuto. Se si abilitano le macro, si eseguirà un codice per crittografare i file.

Ad esempio, se si riceve il seguente messaggio durante l'apertura di un documento ricevuto via e-mail: " Abilitare le macro se i dati non sono corretti ", non abilitate le macro ed eliminate immediatamente l'e-mail.

3. NON APRIRE MAI gli allegati di e-mail non richieste con messaggi di testo ingannevoli* che invitano ad aprire l'allegato incluso per vedere i dettagli importanti contenuti nel documento. I criminali informatici spesso inviano messaggi e-mail falsi che sembrano legittimi e che si presentano come notifiche della banca, del sistema di riscossione delle imposte, di un negozio online, ecc.

Ad esempio, il messaggio di testo dell'e-mail potrebbe dire: " Gentile Signore, La preghiamo di prendere visione della fattura allegata (documento MS Word) e di effettuare il pagamento secondo i termini indicati in calce alla fattura. ".

4. NON VISITARE LINK HTML provenienti da e-mail (o messaggi pop-up) non richiesti che inducono a visualizzare o scaricare materiale dal Web.

5. NON APRIRE le e-mail provenienti da mittenti sconosciuti (o noti), con allegati sospetti (.doc, .zip, .exe, ecc.) o link HTML sospetti.

6. Infine, aprite con cautela le e-mail provenienti da persone che non conoscete e solo se sembrano legittime.

Ulteriori pratiche per prevenire le infezioni da ransomware e malware.

1. NON VISITARE siti web dannosi, come quelli che reindirizzano automaticamente ad altri siti o che aprono continuamente finestre pop-up.

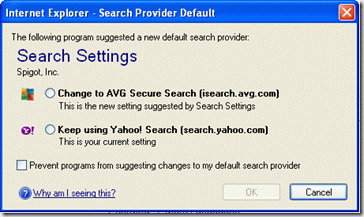

2. NON INSTALLARE o ESEGUIRE (eseguire) programmi provenienti da fonti sconosciute. Ad esempio, non installare programmi che si suppone puliscano o ottimizzino il computer o plugin del browser Web che si suppone siano necessari per visualizzare correttamente i contenuti di un sito Web.

3. NON APRIRE un'email intitolata " Il vostro conto bancario è stato bloccato. Azione necessaria "(le banche non inviano né richiedono tali informazioni via e-mail).

4. NON COMPILARE MODULI ONLINE con i propri dati personali prima di aver verificato la legalità del sito web, con la spiegazione dell'utilizzo delle informazioni ricevute, i dettagli di contatto del raccoglitore delle informazioni, il design corretto e i loghi ufficiali del creatore del sito web e i suoi scopi.

5. NON CONDIVIDERE MAI MATERIALE PERSONALE (es. foto, documenti, ecc.) o informazioni (come nome e cognome, data di nascita, numero di telefono, indirizzo, numero di carta di credito) con persone sconosciute o siti sconosciuti.

Parte 3. ESSERE PROTETTI.

Passo 1. Installare un programma anti-Ransomware.

Installate uno dei seguenti programmi Anti-Ransomware per prevenire gli attacchi ransomware:

- Malwarebytes Anti-Ransomware (gratuito): Malwarebytes Anti-Ransomware Beta Bitdefender Anti-Ransomware (gratuito): i ricercatori anti-malware di Bitdefender hanno rilasciato un nuovo strumento di vaccinazione in grado di proteggere dalle versioni conosciute e possibili future delle famiglie di crypto ransomware CTB-Locker, Locky e TeslaCrypt sfruttando le falle nei loro metodi di diffusione.Emsisoft Anti-Malware (~20€): Emsisoft Anti-Malware Emsisoft Anti-Malware è alimentato da un doppio motore di scansione del malware per una potenza di pulizia doppia, senza requisiti aggiuntivi di risorse. Inoltre, Emsisoft Anti-Malware è in grado di rimuovere anche i programmi potenzialmente indesiderati (PUP) che sovraccaricano il computer con un'eccessiva quantità di risorse.Kasperksy FREE ANTI-RANSOMWARE TOOL FOR BUSINESS è uno strumento complementare gratuito per le piccole e medie imprese basato su due elementi fondamentaliKaspersky Security Network e System Watcher, che identificano i modelli di comportamento dei ransomware e proteggono gli endpoint basati su Windows. Il software è compatibile con le soluzioni di protezione di terze parti installate sui PC e può servire come software di seconda opinione per la protezione cryptomalware più avanzata.

Passo 2. Impostare i criteri di restrizione del software.

I virus ransomware utilizzano percorsi specifici sul computer per eseguire gli eseguibili dannosi e infettare il sistema. Pertanto, un'ottima precauzione per evitare che ciò accada è impedire che gli eseguibili (applicazioni .exe) vengano eseguiti da queste posizioni: %LocalAppData%, %AppData%, %Temp%, C:\Windows.

1. %LocalAppData%

- Windows 10, 8, 7/Vista: C:´Users'AppData´Local Windows XP: C:´Documenti e impostazioni´Impostazioni locali

2. %AppData%

- Windows 10, 8, 7/Vista: C:\UsersAppData\Roaming Windows XP: C:´Documenti e impostazioni´Dati delle applicazioni

3. %Temp%

- Windows 10, 8, 7/Vista: C:´UsersAppData´Local'Temp Windows XP: C:´Documenti e impostazioni´Impostazioni locali´Temp

4. C:\Windows

Per bloccare l'esecuzione degli eseguibili (nelle posizioni sopra indicate), assicurarsi innanzitutto che il computer sia privo di virus/malware e poi:

- Applicare automaticamente i criteri di restrizione del software utilizzando lo strumento CryptoPrevent* (Windows tutte le edizioni).

OR

- Applicare manualmente i criteri di restrizione del software (Windows 7 Pro, Ultimate o Server 2008).

Lo strumento CryptoPrevent di Foolish.IT è un supplemento di software antivirus/sicurezza, originariamente progettato per prevenire l'infezione dalla minaccia CryptoLocker, emersa alla fine del 2013. Da allora, CryptoPrevent è cresciuto fino a diventare una soluzione robusta, in grado di fornire protezione contro un'ampia gamma di ransomware e altre minacce informatiche.

Fase 3. Impostazione dei criteri di cancellazione sul computer o sulla rete

1. Creare un account secondario sul proprio computer con privilegi limitati (account standard), soprattutto se lo stesso computer viene utilizzato da più persone (ad esempio, da uno o più figli).

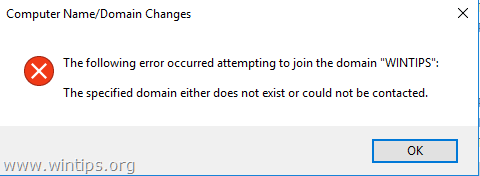

2. Specificate credenziali di accesso uniche e forti (nome utente e password) per ogni utente che ha accesso al computer o alla rete.

3. Proteggete le cartelle condivise sul vostro computer o sulla rete specificando solo i diritti necessari (lettura/scrittura/modifica/cancellazione) per ogni utente che ha accesso e non date agli utenti più potere sulle cartelle condivise di quanto ne abbiano bisogno.

Ulteriori passi per proteggere il computer da ransomware, malware e così via.

1. WHITELIST DELLE APPLICAZIONI: L'Application Whitelisting è una pratica che concede l'accesso solo a programmi specifici per l'esecuzione e nega l'accesso a programmi sconosciuti. Utilizzando questo Application Whitelisting l'utente specifica un elenco di applicazioni che sono autorizzate ad essere eseguite (whitelist) e vieta l'esecuzione di tutte le altre applicazioni che non sono incluse nell'elenco. BleepingComputer ha pubblicato un interessante articolo suCome creare un criterio di whitelist delle applicazioni in Windows.

2. ANTIVIRUS: Installate un programma antivirus/sicurezza sul vostro sistema e tenetelo aggiornato. Eseguite anche una scansione periodica del sistema per individuare eventuali virus o infezioni da malware.

- Articoli correlati:

- I migliori programmi antivirus gratuiti per uso domestico. Scansione rapida del malware e guida alla rimozione per i PC.

3. WINDOWS UPDATE: Tenete sempre aggiornato Windows con gli ultimi aggiornamenti.

Ancora una volta: l'azione più importante da intraprendere per ridurre il rischio di perdita dei file è quella di eseguire periodicamente il back-up dei file su altri supporti e tenere questi ultimi OFFLINE .

Fatemi sapere se questa guida vi è stata utile lasciando un commento sulla vostra esperienza. Vi prego di mettere "Mi piace" e di condividere questa guida per aiutare gli altri.

Andy Davis

Il blog di un amministratore di sistema su Windows