Inhaltsverzeichnis

“ Trojan.FakePutt "Wenn Ihr Computer mit diesem schädlichen Programm infiziert ist, legt es bösartige Dateien auf Ihrem Computer ab, macht Ihr System instabil und ermöglicht unbefugten Benutzern den Fernzugriff auf Ihren Computer.

Der bösartige "Trojan.FakePutt"-Code kann installiert werden, wenn:

a. Sie eine bösartige Website besuchen

b. Sie installieren ein gefälschtes Update für Ihren Internet-Browser.

c . Sie klicken auf einen bösartigen Link, der in sozialen Netzwerken gepostet wurde.

Gehen Sie wie folgt vor, um das Schadprogramm "Trojan.FakePutt" und die Registrierungseinträge von Ihrem Computer zu entfernen:

Wie Sie den Trojaner "Trojan.FakePutt" von Ihrem Computer entfernen:

Schritt 1: Reinigen Sie Ihren Computer mit RogueKiller

1. herunterladen und speichern "RogueKiller" auf Ihrem Computer* (z. B. auf Ihrem Desktop).

Hinweis*: Herunterladen Version x86 oder X64 Um die Version Ihres Betriebssystems zu ermitteln, wählen Sie " Rechtsklick " auf Ihrem Computersymbol, wählen Sie " Eigenschaften " und schauen Sie sich " System Typ " Abschnitt

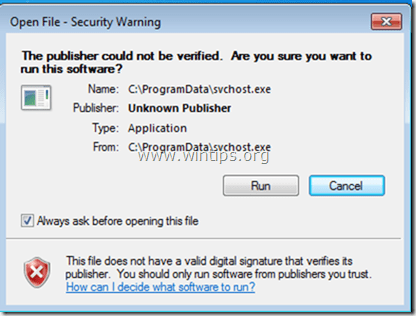

2. doppelklicken zum Laufen RogueKiller.

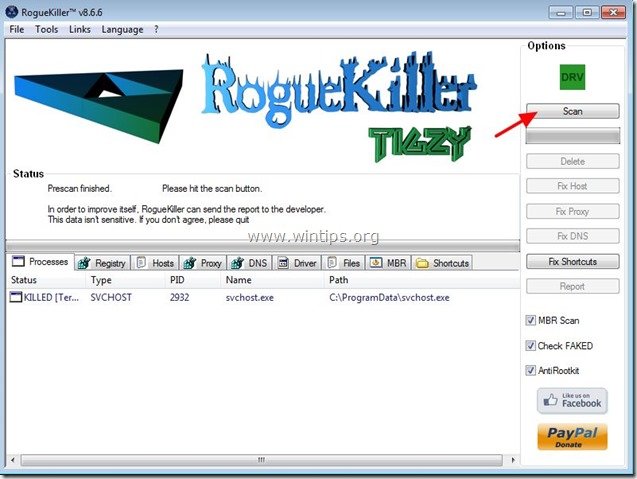

3. lassen die Vorscan zu Ende führen und drücken Sie dann auf " Scannen ", um einen vollständigen Scan durchzuführen.

3. Wenn der vollständige Scan abgeschlossen ist, drücken Sie die "Löschen" um alle gefundenen bösartigen Objekte zu entfernen.

4. Nach RogueKiller Entfernungsprozess, weiter zum nächsten Schritt.

Schritt 2: Bereinigen Sie Ihren Computer von verbleibenden bösartigen Bedrohungen.

Herunterladen und installieren Eines der zuverlässigsten KOSTENLOSEN Anti-Malware-Programme, um Ihren Computer von verbleibenden bösartigen Bedrohungen zu befreien. Wenn Sie ständig vor bestehenden und zukünftigen Malware-Bedrohungen geschützt sein wollen, empfehlen wir Ihnen, Malwarebytes Anti-Malware PRO zu installieren:

MalwarebytesTM-Schutz

Entfernt Spyware, Adware und Malware.

Starten Sie jetzt Ihren kostenlosen Download!

1. Laufen " Malwarebytes Anti-Malware" und lassen Sie das Programm bei Bedarf auf die neueste Version und die bösartige Datenbank aktualisieren.

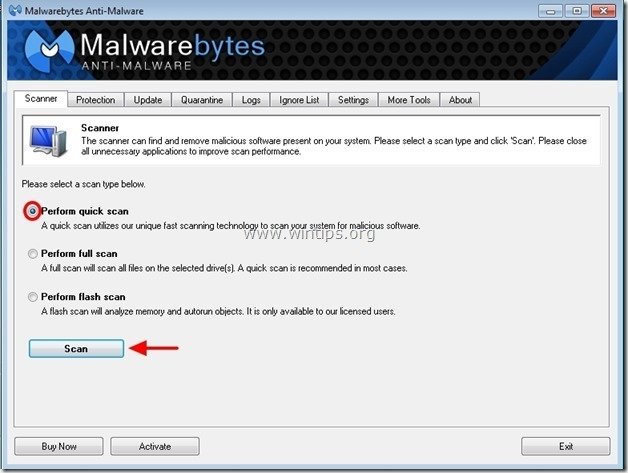

2. Wenn das Hauptfenster von "Malwarebytes Anti-Malware" auf Ihrem Bildschirm erscheint, wählen Sie die Schaltfläche " Schnellsuche durchführen " und drücken Sie dann " Scannen " und lassen Sie das Programm Ihr System nach Bedrohungen durchsuchen.

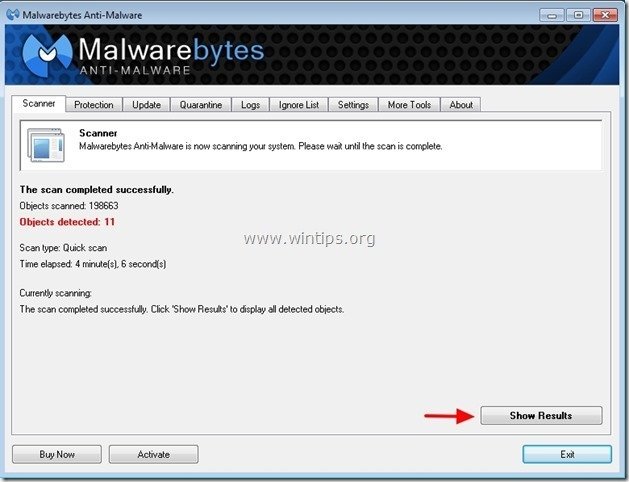

3. Wenn der Scanvorgang abgeschlossen ist, drücken Sie "OK" um die Informationsmeldung zu schließen, und dann Presse die "Ergebnisse anzeigen" Taste zu siehe und entfernen die gefundenen bösartigen Bedrohungen.

.

.

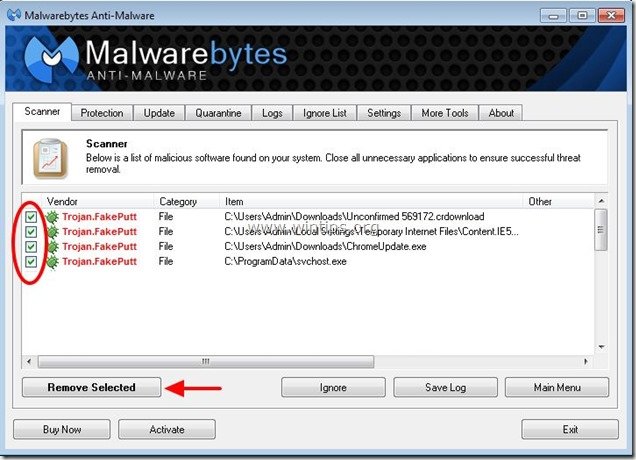

4. im Fenster "Ergebnisse anzeigen" prüfen - mit der linken Maustaste- alle infizierten Objekte und wählen Sie dann die Option " Ausgewählte entfernen "Option und lassen Sie das Programm die ausgewählten Bedrohungen entfernen.

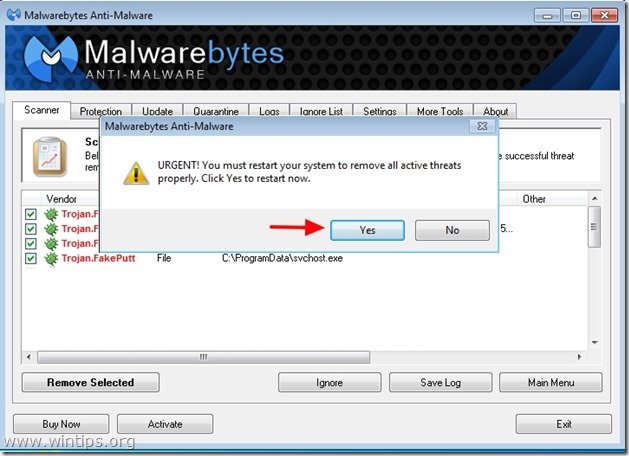

5. Wenn der Prozess der Entfernung infizierter Objekte abgeschlossen ist , "Starten Sie Ihr System neu, um alle aktiven Bedrohungen ordnungsgemäß zu entfernen"

6. Weiter zum nächster Schritt.

Ratschläge: Um sicherzustellen, dass Ihr Computer sauber und sicher ist, Führen Sie einen vollständigen Malwarebytes Anti-Malware-Scan im abgesicherten Modus von Windows durch. .*

*Um in den abgesicherten Modus von Windows zu gelangen, drücken Sie die Taste " F8 "Taste, während der Computer hochfährt, bevor das Windows-Logo erscheint. Wenn die " Menü "Erweiterte Optionen" von Windows " auf dem Bildschirm erscheint, bewegen Sie sich mit den Pfeiltasten Ihrer Tastatur zum Abgesicherter Modus und drücken Sie dann "ENTER “.

Schritt 3: Entfernen Sie unerwünschte Dateien und Einträge.

Verwendung " CCleaner "Programm und fahren Sie fort mit sauber Ihr System von temporären Internet-Dateien und ungültige Registrierungseinträge.*

* Wenn Sie nicht wissen, wie Sie die Software installieren und verwenden "CCleaner", diese Anweisungen lesen .

Schritt 4: Starten Sie Ihren Computer neu, damit die Änderungen wirksam werden, und führen Sie einen vollständigen Scan mit Ihrem Antivirenprogramm durch.

Andy Davis

Der Blog eines Systemadministrators über Windows