Tartalomjegyzék

Az utóbbi években a kiberbűnözők új típusú vírusokat terjesztenek, amelyek képesek titkosítani a számítógépen (vagy a hálózaton) lévő fájlokat azzal a céllal, hogy könnyű pénzt keressenek áldozataikon. Az ilyen típusú vírusokat "Ransomware"-nek nevezik, és akkor fertőzhetik meg a számítógépes rendszereket, ha a számítógép felhasználója nem figyel, amikor ismeretlen feladóktól vagy olyan webhelyekről származó mellékleteket vagy linkeket nyit meg, amelyeket feltörtek.Tapasztalataim szerint az egyetlen biztonságos módja annak, hogy megvédjük magunkat az ilyen típusú vírusoktól, ha a fájljainkról tiszta biztonsági másolatokat készítünk, amelyeket a számítógéptől elkülönített helyen tárolunk. Például egy kihúzott külső USB merevlemezen vagy DVD-Rom lemezen.

Ez a cikk fontos információkat tartalmaz néhány ismert titkosító ransomware -crypt- vírusról, amelyeket kritikus fájlok titkosítására terveztek, valamint a rendelkezésre álló lehetőségekről és segédprogramokról annak érdekében, hogy a fertőzés után visszafejtsék a titkosított fájlokat. Azért írtam ezt a cikket, hogy az összes információt egy helyen tartsam a rendelkezésre álló visszafejtő eszközökről, és megpróbálom frissíteni ezt a cikket. Kérjük, ossza meg.velünk a tapasztalatait és minden más új információt, amit tud, hogy segítsünk egymásnak.

Hogyan lehet visszafejteni a Ransomware által titkosított fájlokat - Leírás & Ismert visszafejtő eszközök - Módszerek:

- RANSOWARE NÉV CryptowallCryptoDefense & How_DecryptCryptorbit vagy HowDecryptCryptolocker (Troj/Ransom-ACP", "Trojan.Ransomcrypt.F)CryptXXX V1, V2, V3 (változatok: .crypt , crypz, vagy 5 hexadecimális karakter)Locky & AutoLocky (változatok: .locky)Trojan-Ransom.Win32.RectorTrojan-Ransom. Win32.Xorist, Trojan-Ransom.MSIL.VandevTrojan-Ransom.Win32.RakhniTrojan-Ransom.Win32.Rannoh vagy Trojan-Ransom.Win32.Cryakl.TeslaCrypt(Változatok: .ecc, .ezz, .exx, .xyz, .zzz,. aaa, .abc, .ccc, & .vvvv)TeslaCrypt 3.0 (Változatok: .xxx, .ttt, .micro, .mp3)TeslaCrypt 4.0 (A fájlnév és kiterjesztés változatlan)

Frissítések 2016 júniusában:

1. A Trend Micro kiadta a Ransomware File Decryptor eszközt, amellyel megkísérelheti a következő zsarolóvírus családok által titkosított fájlok visszafejtését:

CryptXXX V1, V2, V3* .crypt , crypz, vagy 5 hexadecimális karaktert

CryptXXX V4, V5 .5 Hexadecimális karakterek

TeslaCrypt V1 .ECC

TeslaCrypt V2 .VVVV, CCC, ZZZ, AAA, ABC, XYZ

TeslaCrypt V3 .XXX vagy TTT vagy MP3 vagy MICRO

TeslaCrypt V4 . SNSLocker .RSNSLocked

AutoLocky .locky

BadBlock 777 .777

XORIST .xorist vagy véletlenszerű kiterjesztés

XORBAT .crypted

CERBER V1 <10 véletlen karakterek>.cerber

Stampado .locked

Nemucod .crypted

Chimera .crypt

* Megjegyzés: A CryptXXX V3 ransomware-re vonatkozik: A CryptXXX V3 által érintett fájlokban a Crypto-Ransomware fejlett titkosítása miatt jelenleg csak részleges adatfejtés lehetséges, és a fájlok javításához harmadik féltől származó javítóeszközt kell használnia, mint például: http://www.stellarinfo.com/file-repair/file-repair-toolkit.php.

A Trend Micro Ransomware File Decrypter eszközének letöltéséhez (és a használatára vonatkozó utasítások elolvasásához navigáljon erre az oldalra: A Trend Micro Ransomware File Decryptor letöltése és használata.

2. A Kasperky kiadta a következő dekódoló eszközöket:

A. A Kaspersky RakhniDecryptor eszközét úgy tervezték, hogy visszafejtse a* által érintett fájlokat:

Megjegyzés: A RakhniDecryptor segédprogramot mindig frissítik, hogy több zsarolóprogram-családból származó fájlokat is visszafejtsen.

Rakhni

Agent.iih

Aura

Autoit

Pletor

Rotor

Lamer

Lortok

Cryptokluchen

Democry

Bitman - TeslaCrypt 3. és 4. verziója

B. A Kaspersky RannohDecryptor eszköze a következők által érintett fájlok visszafejtésére szolgál:

Rannoh

AutoIt

Fury

Crybola

Cryakl

CryptXXX 1. és 2. verzió

Cryptowalll - Vírusinformáció és dekódolási lehetőségek.

A Cryptowall (vagy " Cryptowall dekódoló ") vírus a Cryptodefense zsarolóvírus. Amikor egy számítógépet megfertőznek egy zsarolóvírussal. Cryptowall zsarolóprogram, akkor a számítógépen lévő összes kritikus fájl (beleértve a hozzárendelt -hálózati- meghajtókon lévő fájlokat is, ha be van jelentkezve egy hálózatba) erős titkosítással titkosítva lesz, ami gyakorlatilag lehetetlenné teszi a visszafejtésüket. Miután a Cryptowall titkosítás, a vírus létrehozza és elküldi a privát kulcsot (jelszót) egy privát szerverre, hogy a bűnöző felhasználhassa a fájlok visszafejtéséhez. Ezután a bűnözők tájékoztatják áldozataikat, hogy minden kritikus fájljukat titkosították, és az egyetlen módja a visszafejtésüknek, ha 500$ (vagy több) váltságdíjat fizetnek egy meghatározott időn belül, különben a váltságdíj megduplázódik, vagy a fájlok elvesznek.véglegesen.

Hogyan lehet visszafejteni a Cryptowall fertőzött fájlokat és visszakapni a fájlokat:

Ha dekódolni szeretné Cryptowall titkosított fájlokat, és visszakapja a fájlokat, akkor a következő lehetőségek állnak rendelkezésére:

A. Az első lehetőség a váltságdíj kifizetése. Ha úgy dönt, hogy ezt teszi, akkor a fizetést saját felelősségére folytassa, mert kutatásaink szerint egyes felhasználók visszakapják az adataikat, mások pedig nem. Ne feledje, hogy a bűnözők nem a legmegbízhatóbb emberek a bolygón.

B. A második lehetőség a fertőzött számítógép megtisztítása, majd a fertőzött fájlok visszaállítása egy tiszta biztonsági mentésből (ha van ilyen).

C. Ha nincs tiszta biztonsági mentése, akkor az egyetlen lehetőség, hogy visszaállítja a fájlokat a korábbi verziókból a " Árnyékmásolatok ". Figyeljük meg, hogy ez az eljárás csak Windows 8, Windows 7 és Vista operációs rendszerben működik, és csak akkor, ha a " Rendszer-visszaállítás " funkció korábban engedélyezve volt a számítógépén, és nem volt letiltva a Cryptowall fertőzés.

- Referral link: Hogyan állítsa vissza fájljait az árnyékmásolatokból.

A következők részletes elemzése Cryptowall ransomware fertőzés és eltávolítása megtalálható ebben a bejegyzésben:

- A CryptoWall vírus eltávolítása és a fájlok helyreállítása

CryptoDefense & How_Decrypt - Vírusinformáció és dekódolás.

Cryptodefense egy másik zsarolóvírus, amely a számítógépen lévő összes fájlt, függetlenül azok kiterjesztésétől (fájltípusától), erős titkosítással képes titkosítani, így gyakorlatilag lehetetlenné teszi azok visszafejtését. A vírus letilthatja a " Rendszer-visszaállítás " funkciót a fertőzött számítógépen, és törölheti az összes " Árnyék kötetmásolatok " fájlokat, így nem tudja visszaállítani a fájlok korábbi verzióit. A fertőzés után Cryptodefense ransomware vírus minden fertőzött mappában két fájlt hoz létre ("How_Decrypt.txt" és "How_Decrypt.html"), amelyekben részletes utasításokat tartalmaznak a váltságdíj megfizetésére vonatkozóan, hogy a fájlokat visszafejtse, és a privát kulcsot (jelszót) egy privát szerverre küldi, hogy a bűnöző felhasználhassa a fájlok visszafejtéséhez.

A következők részletes elemzése Cryptodefense ransomware fertőzés és eltávolítása megtalálható ebben a bejegyzésben:

- Hogyan lehet eltávolítani a CryptoDefense vírust és visszaállítani a fájlokat?

Hogyan lehet visszafejteni a Cryptodefense titkosított fájlokat, és hogyan szerezheti vissza fájljait:

A dekódoláshoz Cryptodefense fertőzött fájlok esetén a következő lehetőségek állnak rendelkezésére:

A. Az első lehetőség a váltságdíj kifizetése. Ha úgy dönt, hogy ezt teszi, akkor saját felelősségére folytassa a fizetést, mert kutatásaink szerint egyes felhasználók visszakapják az adataikat, mások pedig nem. Ne feledje, hogy a bűnözők nem a legmegbízhatóbb emberek a bolygón.

B. A második lehetőség a fertőzött számítógép megtisztítása, majd a fertőzött fájlok visszaállítása egy tiszta biztonsági mentésből (ha van ilyen).

C. Ha nincs tiszta biztonsági mentése, akkor megpróbálhatja visszaállítani a fájlokat a korábbi verziókban a " Árnyékmásolatok ". Figyeljük meg, hogy ez az eljárás csak Windows 8, Windows 7 és Vista operációs rendszerben működik, és csak akkor, ha a " Rendszer-visszaállítás " funkció korábban engedélyezve volt a számítógépén, és nem volt letiltva a Cryptodefense fertőzés.

- Referral link: Hogyan állítsa vissza fájljait az árnyékmásolatokból.

D. Végül, ha nincs tiszta biztonsági mentése, és nem tudja visszaállítani a fájlokat a " Árnyékmásolatok ", akkor megpróbálhatja visszafejteni Cryptodefense titkosított fájlokat a Emsisoft Decryptor hogy ezt megtehessem:

Fontos értesítés: Ez a segédprogram csak a 2014. április 1. előtt fertőzött számítógépek esetében működik.

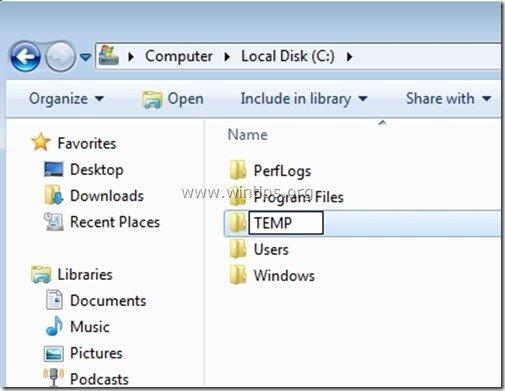

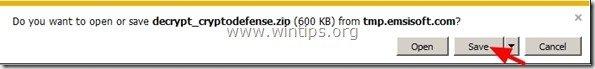

1. Letöltés “ Emsisoft Decrypter " segédprogramot a számítógépére (pl. a Asztali ).

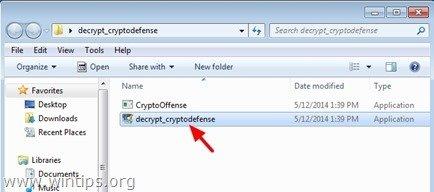

2. Ha a letöltés befejeződött, navigáljon a Asztali és " Kivonat " a " decrypt_cryptodefense.zip " fájl.

3. Most kattintson duplán a címre. a " decrypt_cryptodefense" hasznosság.

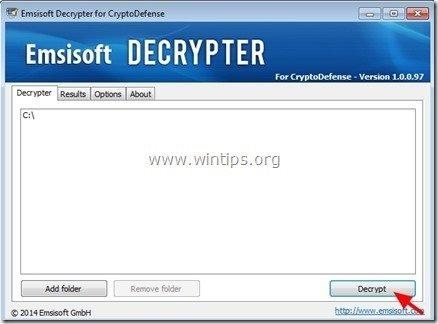

4. Végül nyomja meg a " Dekódolás " gombot a fájlok visszafejtéséhez.

Forrás - További információk: Részletes útmutató a CryptoDefense titkosított fájlok visszafejtéséről a következő eszközökkel Emsisoft dekódolója A segédprogram itt található: http://www.bleepingcomputer.com/virus-removal/cryptodefense-ransomware-information#emsisoft

Cryptorbit vagy HowDecrypt - Vírusinformáció és dekódolás.

Cryptorbit vagy HowDecrypt vírus egy zsarolóvírus, amely képes titkosítani a számítógépen lévő összes fájlt. Ha a számítógép megfertőződött a Cryptorbit vírus az összes kritikus fájlját titkosítja, függetlenül azok kiterjesztésétől (fájltípusától), olyan erős titkosítással, amely gyakorlatilag lehetetlenné teszi a visszafejtésüket. A vírus két fájlt is létrehoz a számítógép minden fertőzött mappájában ("" HowDecrypt.txt " és "HowDecrypt.gif") részletes utasításokkal arról, hogyan fizetheti ki a váltságdíjat és hogyan fejtheti vissza fájljait.

A következők részletes elemzése Cryptorbit ransomware fertőzés és eltávolítása megtalálható ebben a bejegyzésben:

- Hogyan lehet eltávolítani a Cryptorbit (HOWDECRYPT) vírust és visszaállítani a fájlokat?

Hogyan lehet visszafejteni a Cryptorbit által fertőzött fájlokat és visszaszerezni a fájlokat:

A dekódoláshoz Cryptorbit titkosított fájlokat a következő lehetőségek állnak rendelkezésére:

A. Az első lehetőség a váltságdíj kifizetése. Ha úgy dönt, hogy ezt teszi, akkor a fizetést saját felelősségére folytassa, mert kutatásaink szerint egyes felhasználók visszakapják az adataikat, mások pedig nem.

B. A második lehetőség a fertőzött számítógép megtisztítása, majd a fertőzött fájlok visszaállítása egy tiszta biztonsági mentésből (ha van ilyen).

C. Ha nincs tiszta biztonsági mentése, akkor megpróbálhatja visszaállítani a fájlokat a korábbi verziókban a " Árnyékmásolatok ". Figyeljük meg, hogy ez az eljárás csak Windows 8, Windows 7 és Vista operációs rendszerben működik, és csak akkor, ha a " Rendszer-visszaállítás " funkció korábban engedélyezve volt a számítógépén, és nem volt letiltva a Cryptorbit fertőzés.

- Referral link: Hogyan állítsa vissza fájljait az árnyékmásolatokból.

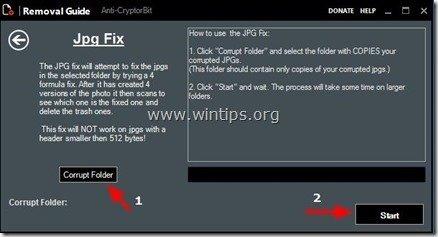

D. Végül, ha nincs tiszta biztonsági mentése, és nem tudja visszaállítani a fájlokat a " Árnyékmásolatok ", akkor megpróbálhatod visszafejteni Cryptorbit titkosított fájlokat a Anti-CryptorBit hogy ezt megtehessem:

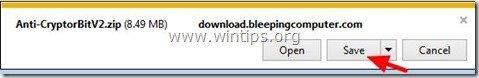

1. Letöltés “ Anti-CryptorBit " segédprogramot a számítógépére (pl. a Asztali )

2. Ha a letöltés befejeződött, navigáljon a Asztali és " Kivonat " a " Anti-CryptorBitV2.zip " fájl.

3. Most kattintson duplán a címre. hogy futtassa a Anti-CryptorBitv2 hasznosság.

4. Válassza ki, hogy milyen típusú fájlokat szeretne visszaállítani (pl. "JPG").

5. Végül válassza ki a mappát, amely a sérült/rejtjelezett (JPG) fájlokat tartalmazza, majd nyomja meg a " Indítsa el a oldalt. " gombot, hogy kijavítsa őket.

Cryptolocker - Vírusinformáció és dekódolás.

Cryptolocker (más néven " Troj/Ransom-ACP ", " Trojan.Ransomcrypt.F ") egy Ransomware csúnya vírus (TROJAN), és amikor megfertőzi a számítógépet, titkosítja az összes fájlt, függetlenül azok kiterjesztésétől (fájltípus). A rossz hír ezzel a vírussal az, hogy amint megfertőzte a számítógépet, a kritikus fájlokat erős titkosítással titkosítja, és gyakorlatilag lehetetlen visszafejteni őket. Ha egy számítógép megfertőződött a Cryptolocker vírussal, akkor egy információs üzenetmegjelenik az áldozat számítógépén, és 300$ (vagy több) váltságdíjat követel a fájlok visszafejtéséért.

A következők részletes elemzése Cryptolocker ransomware fertőzés és eltávolítása megtalálható ebben a bejegyzésben:

- Hogyan távolítsa el a CryptoLocker Ransomware-t és állítsa vissza fájljait?

Hogyan lehet visszafejteni a Cryptolocker fertőzött fájlokat és visszaszerezni a fájlokat:

A dekódoláshoz Cryptolocker fertőzött fájlok esetén a következő lehetőségek állnak rendelkezésére:

A. Az első lehetőség a váltságdíj kifizetése. Ha úgy dönt, hogy ezt teszi, akkor a fizetést saját felelősségére folytassa, mert kutatásaink szerint egyes felhasználók visszakapják az adataikat, mások pedig nem.

B. A második lehetőség a fertőzött számítógép megtisztítása, majd a fertőzött fájlok visszaállítása egy tiszta biztonsági mentésből (ha van ilyen).

C. Ha nincs tiszta biztonsági mentése, akkor megpróbálhatja visszaállítani a fájlokat a korábbi verziókban a " Árnyékmásolatok ". Figyeljük meg, hogy ez az eljárás csak Windows 8, Windows 7 és Vista operációs rendszerben működik, és csak akkor, ha a " Rendszer-visszaállítás " funkció korábban engedélyezve volt a számítógépén, és nem volt letiltva a Cryptolocker fertőzés.

- Referral link: Hogyan állítsa vissza fájljait az árnyékmásolatokból.

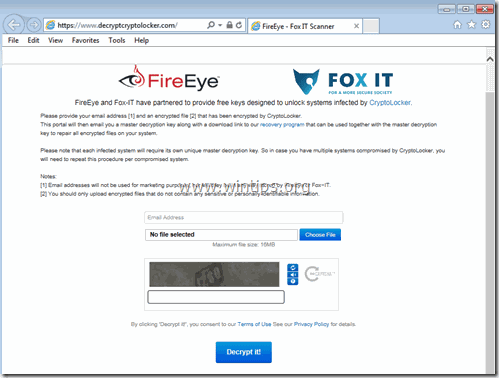

D. 2014 augusztusában a FireEye & Fox-IT egy új szolgáltatást adott ki, amely a CryptoLocker zsarolóprogram által megfertőzött felhasználók számára visszaszerzi a privát dekódoló kulcsot. A szolgáltatás neve DecryptCryptoLocker ' (a szolgáltatás megszűnt), világszerte elérhető, és használatához a felhasználóknak nem kell regisztrálniuk, illetve nem kell megadniuk elérhetőségi adataikat.

A szolgáltatás igénybevételéhez fel kell keresnie ezt az oldalt: (a szolgáltatás megszűnt), és fel kell töltenie egy titkosított CryptoLocker fájlt a fertőzött számítógépről (Megjegyzés: olyan fájlt töltsön fel, amely nem tartalmaz érzékeny és/vagy személyes adatokat). Ezt követően meg kell adnia egy e-mail címet, hogy megkapja a privát kulcsot és egy linket a dekódoló eszköz letöltéséhez. Végül futtassa a következő programotletöltött CryptoLocker dekódoló eszközt (helyileg a számítógépén), és adja meg a privát kulcsot a CryptoLocker titkosított fájljainak dekódolásához.

További információ a szolgáltatásról itt található: FireEye and Fox-IT Announce New Service to Help CryptoLocker Victims.

CryptXXX V1, V2, V3 (változatok: .crypt , crypz, vagy 5 hexadecimális karakter).

- CryptXXX V1 & CryptXXX V2 a zsarolóprogram titkosítja a fájlokat, és a fertőzés után minden fájl végére a ".crypt" kiterjesztést teszi. CryptXXX v3 a fájlok titkosítása után hozzáadja a ".cryptz" kiterjesztést.

A CryptXXX trójai a következő típusú fájlokat titkosítja:

.3DM, .3DS, .3G2, .3GP, .7Z, .ACCDB, .AES, .AI, .AIF, .APK, .APP, .ARC, .ASC, .ASF, .ASM, .ASP, .ASPX, ASX, .AVI, .BMP, .BRD, .BZ2, .C, .CER, .CFG, .CFM, .CGI, .CGM, .CLASS, .CMD, .CPP, .CRT, .CS, .CSR, .CSS, .CSV, .CUE, .DB, .DBF, .DCH, .DCU, .DDS, .DIF, .DIP, .DJV, .DJVU, .DOC, .DOCB, .DOCM, .DOCX, .DOT, .DOTM, .DOTX, .DTD, .DWG, .DXF, .EML, .EPS, .FDB, .FLA, .FLV, .FRM, .GADGET, .GBK, .GBR,.GED, .GIF, .GPG, .GPX, .GZ, .H, .H, .HTM, .HTML, .HWP, .IBD, .IBOOKS, .IFF, .INDD, .JAR, .JAVA, .JKS, .JPG, .JS, .JSP, .KEY, .KML, .KMZ, .LAY, .LAY6, .LDF, .LUA, .M, .M3U, .M4A, .M4V, .MAX, .MDB, .MDF, .MFD, .MID, .MKV, .MML, .MOV, .MP3, .MP4, .MPA, .MPG, .MS11, .MSI, .MYD, .MYI, .NEF, .NOTE, .OBJ, .ODB, .ODG, .ODP, .ODS, .ODT, .OTG, .OTP, .OTS, .OTT, .P12, .PAGES, .PAQ, .PAS, .PCT, .PDB, .PDF,.PEM, .PHP, .PIF, .PL, .PLUGIN, .PNG, .POT, .POTM, .POTX, .PPAM, .PPS, .PPSM, .PPSX, .PPT, .PPTM, .PPTX, .PRF, .PRIV, .PRIVAT, .PS, PSD, .PSPIMAGE, .PY, .QCOW2, .RA, .RAR, .RAW, .RM, .RSS, .RTF, .SCH, .SDF, .SH, .SITX, .SLDX, .SLK, .SLN, .SQL, .SQLITE, .SQLITE, .SRT, .STC, .STD, .STI, .STW, .SVG, .SWF, .SXC, .SXD, .SXI, .SXM, .SXW, .TAR, .TBK, .TEX, .TGA, .TGZ, .THM, .TIF, .TIFF, .TLB, .TMP, .TXT,.UOP, .UOT, .VB, .VBS, .VCF, .VCXPRO, .VDI, .VMDK, .VMX, .VOB, .WAV, .WKS, .WMA, .WMV, .WPD, .WPS, .WSF, .XCODEPROJ, .XHTML, .XLC, .XLM, .XLR, .XLS, .XLSB, .XLSM, .XLSX, .XLT, .XLTM, .XLTX, .XLW, .XML, .YUV,.ZIP, .ZIPX

Hogyan lehet visszafejteni a CryptXXX fájlokat.

Ha Önt a CryptXXX 1. vagy 2. verziója fertőzte meg, akkor használja a Kaspersky RannohDecryptor eszközét a fájlok visszafejtéséhez.

Ha a CryptXXX 3. verziójával fertőzött, akkor használja a Trend Micro Ransomware File Decryptor *.

Megjegyzés: A CryptXXX V3 vírus fejlett titkosítása miatt jelenleg csak részleges adatfejtés lehetséges, és a fájlok javításához harmadik féltől származó javító eszközt kell használnia, mint például: http://www.stellarinfo.com/file-repair/file-repair-toolkit.php.

Locky & AutoLocky (változatok: .locky)

Locky a zsarolóprogram RSA-2048 és AES-128 titkosítással titkosítja a fájlokat, és a fertőzés után az összes fájlt átnevezi egy egyedi - 32 karakteres - ".locky" kiterjesztésű fájlnévvel (pl. "(Locky)". 1E776633B7E6DFE7ACD1B1A5E9577BCE.locky "). Locky vírus megfertőzheti a helyi vagy hálózati meghajtókat, és a fertőzés során létrehoz egy " _HELP_instructions.html " minden fertőzött mappán, utasításokkal arra vonatkozóan, hogyan fizetheti ki a váltságdíjat és hogyan dekódolhatja fájljait a TOR böngésző segítségével.

AutoLocky A Locky vírus egy másik változata. A Locky és az Autolocky közötti fő különbség az, hogy az Autolocky nem változtatja meg a fájl eredeti nevét a fertőzés során. (pl. Ha egy fájl neve " Document1.doc " fertőzés előtt, az Autolocky átnevezi " Document1.doc.locky ")

Hogyan lehet dekódolni a .LOCKY fájlokat:

- Az első lehetőség a fertőzött számítógép megtisztítása, majd a fertőzött fájlok visszaállítása egy tiszta biztonsági mentésből (ha van ilyen). A második lehetőség, ha nincs tiszta biztonsági mentés, a fájlok visszaállítása a korábbi verziókból a " Árnyékmásolatok ". Hogyan lehet visszaállítani a fájlokat az árnyékmásolatokból. A 3. lehetőség, hogy az Emsisoft's Decrypter for AutoLocky-t használja a fájlok dekódolásához. (A dekódoló eszköz csak az alábbi esetekben működik. Autolocky ) .

Trojan-Ransom.Win32.Rector - Vírusinformáció és dekódolás.

A Trójai rektor a következő kiterjesztésű fájlokat titkosítja: .doc , .jpg , .pdf .rar , és a fertőzés után it használhatatlanná teszi őket. Ha a fájlokat egyszer már megfertőzte a Trójai rektor, akkor a fertőzött fájlok kiterjesztése a következőre módosul .VSCRYPT , .INFECTED , . KORREKTOR vagy .BLOC Amikor megpróbálja megnyitni a fertőzött fájlokat, akkor egy cirill betűkkel írt üzenet jelenik meg a képernyőn, amely a váltságdíj követelését és a fizetés részleteit tartalmazza. A kiberbűnöző, aki a váltságdíjat követeli, nem tudhatja, hogy a Trójai rektor az úgynevezett "†† KOPPEKTOP †† és kéri, hogy kommunikáljon vele e-mailben vagy ICQ (EMAIL: [email protected] / ICQ: 557973252 vagy 481095), hogy utasításokat adjon, hogyan lehet feloldani a fájlokat.

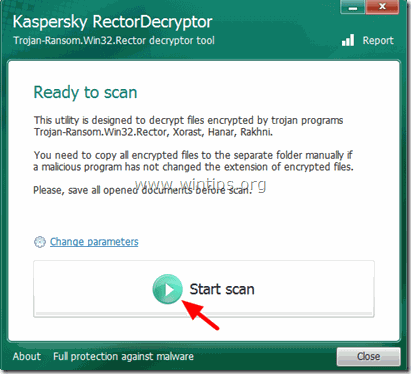

Hogyan lehet visszafejteni a Trojan Rectorral fertőzött fájlokat és visszaszerezni a fájlokat:

Tanácsok: Másolja az összes fertőzött fájlt egy külön könyvtárba, és zárjon be minden nyitott programot, mielőtt folytatná az érintett fájlok átvizsgálását és visszafejtését.

1. Letöltés Rector Decryptor segédprogramot (a Kaspersky Labs-től) a számítógépére.

2. Ha a letöltés befejeződött, futtassa a RectorDecryptor.exe.

3. Nyomja meg a " Keresés indítása " gombot, hogy átvizsgálja a meghajtókat a titkosított fájlok után.

4. Hagyja, hogy a RectorDecryptor segédprogram a titkosított fájlok (kiterjesztésekkel) átvizsgálására és visszafejtésére. .vscrypt, .infected, .bloc, .korrektor) majd válassza ki a " A titkosított fájlok törlése a visszafejtés után " ha a dekódolás sikeres volt. *

A visszafejtés után a C:\ meghajtó gyökerében található a beolvasási/visszafejtési folyamat jelentésnaplója (pl. " C:\RectorDecryptor.2.3.7.0_10.02.2011_15.31.43_log.txt ").

5. Végül folytassa a rendszer ellenőrzését és megtisztítását az esetlegesen rajta lévő rosszindulatú programoktól.

Forrás - További információk: http://support.kaspersky.com/viruses/disinfection/4264#block2

Trojan-Ransom. Win32.Xorist, Trojan-Ransom.MSIL.Vandev - Virus Information & Decryption.

A Trójai váltságdíj Xorist & Trojan Ransom Valdev , a következő kiterjesztésekkel rendelkező fájlokat titkosítja:

doc, xls, docx, xlsx, db, mp3, waw, jpg, jpeg, txt, rtf, pdf, rar, zip, psd, msi, tif, wma, lnk, gif, bmp, ppt, pptx, docm, xlsm, pps, ppsx, ppd, tiff, eps, png, ace, djvu, xml, cdr, max, wmv, avi, wav, mp4, pdd, html, css, php, aac, ac3, amf, amr, mid, midi, mmf, mod, mp1, mpa, mpga, mpu, nrt, oga, ogg, pbf, ra, ram, raw, saf, val, wave, wow, wpk, 3g2, 3gp, 3gp2, 3mm, amx, avs, bik, bin, dir,divx, dvx, evo, flv, qtq, tch, rts, rum, rv, scn, srt, stx, svi, swf, trp, vdo, wm, wmd, wmmp, wmx, wvx, xvid, 3d, 3d4, 3df8, pbs, adi, ais, amu, arr, bmc, bmf, cag, cam, dng, ink, jif, jiff, jpc, jpf, jpw, mag, mic, mip, msp, nav, ncd, odc, odi, opf, qif, qtiq, srf, xwd, abw, act, adt, aim, ans, asc, ase, bdp, bdr, bib, boc, crd, diz, dot, dotm, dotx, dvi, dxe, mlx, err, euc, faq, fdr, fds, gthr,idx, kwd, lp2, ltr, man, mbox, msg, nfo, now, odm, oft, pwi, rng, rtx, run, ssa, text, unx, wbk, wsh, 7z, arc, ari, arj, car, cbr, cbz, gz, gzig, jgz, pak, pcv, puz, r00, r01, r02, r03, rev, sdn, sen, sfs, sfx, sh, shar, shr, sqx, tbz2, tg, tlz, vsi, wad, war, xpi, z02, z04, zap, zipx, zoo, ipa, isu, jar, js, udf, adr, ap, aro, asa, ascx, ashx, asmx, asp, aspx, asr, atom, bml, cer, cms, crt, dap,htm, moz, svr, url, wdgt, abk, bic, big, blp, bsp, cgf, chk, col, cty, dem, elf, ff, gam, grf, h3m, h4r, iwd, ldb, lgp, lvl, map, md3, mdl, mm6, mm7, mm8, nds, pbp, ppf, pwf, pxp, sad, sav, scm, scx, sdt, spr, sud, uax, umx, unr, uop, usa, usx, ut2, ut3, utc, utx, uvx, uxx, vmf, vtf, w3g, w3x, wtd, wtf, ccd, cd, cso, disk, dmg, dvd, fcd, flp, img, iso, isz, md0, md1, md2, mdf, mds, nrg, nri, vcd,vhd, snp, bkf, ade, adpb, dic, cch, ctt, dal, ddc, ddcx, dex, dif, dii, itdb, itl, kmz, lcd, lcf, mbx, mdn, odf, odp, ods, pab, pkb, pkh, pot, potx, pptm, psa, qdf, qel, rgn, rrt, rsw, rte, sdb, sdc, sds, sql, stt, t01, t03, t05, tcx, thmx, txd, txf, upoi, vmt, wks, wmdb, xl, xlc, xlr, xlsb, xltx, ltm, xlwx, mcd, cap, cc, cod, cp, cpp, cs, csi, dcp, dcu, dev, dob, dox, dpk, dpl, dpr, dsk, dsp,eql, ex, f90, fla, for, fpp, jav, java, lbi, owl, pl, plc, pli, pm, res, rnc, rsrc, so, swd, tpu, tpx, tu, tur, vc, yab, 8ba, 8bc, 8be, 8bf, 8bi8, bi8, 8bl, 8bs, 8bx, 8by, 8li, aip, amxx, ape, api, mxp, oxt, qpx, qtr, xla, xlam, xll, xlv, xpt, cfg, cwf, dbb, slt, bp2, bp3, bpl, clr, dbx, jc, potm, ppsm, prc, prt, shw, std, ver, wpl, xlm, yps, md3.

A fertőzés után, Trójai váltságdíj Xorist veszélyezteti a számítógép biztonságát, instabillá teszi a számítógépet, és olyan üzeneteket jelenít meg a képernyőn, amelyekben váltságdíjat követel a fertőzött fájlok visszafejtéséért. Az üzenetek arra vonatkozó információkat is tartalmaznak, hogyan kell kifizetni a váltságdíjat, hogy a számítógépes bűnözőktől megkapjuk a visszafejtő segédprogramot.

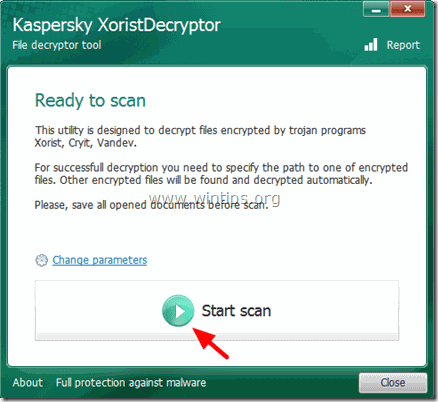

Hogyan lehet visszafejteni a Trojan Win32.Xorist vagy Trojan MSIL.Vandev:

Tanácsok: Másolja az összes fertőzött fájlt egy külön könyvtárba, és zárjon be minden nyitott programot, mielőtt folytatná az érintett fájlok átvizsgálását és visszafejtését.

1. Letöltés Xorist Decryptor segédprogramot (a Kaspersky Labs-től) a számítógépére.

2. Ha a letöltés befejeződött, futtassa a XoristDecryptor.exe .

Megjegyzés: Ha a titkosított fájlokat a visszafejtés befejeztével törölni szeretné, akkor kattintson a " Paraméterek módosítása " opciót, és ellenőrizze a " A titkosított fájlok törlése a visszafejtés után " jelölőnégyzet a " További lehetőségek ”.

3. Nyomja meg a " Keresés indítása " gombra.

4. Adja meg legalább egy titkosított fájl elérési útvonalát, majd várjon, amíg a segédprogram visszafejti a titkosított fájlokat.

5. Ha a dekódolás sikeres volt, indítsa újra a számítógépet, majd vizsgálja át és tisztítsa meg a rendszert az esetlegesen rajta lévő rosszindulatú programoktól.

Forrás - További információk: http://support.kaspersky.com/viruses/disinfection/2911#block2

Trojan-Ransom.Win32.Rakhni - Vírusinformáció és dekódolás.

A Trójai Váltságdíj Rakhni a fájlokat a fájlkiterjesztések megváltoztatásával titkosítja a következőképpen:

.. .. .. .. .. .. .. .. .. .. .. .. ..pizda@qq_com

A titkosítás után a fájlok használhatatlanná válnak, és a rendszer biztonsága is veszélybe kerül. A Trojan-Ransom.Win32.Rakhni létrehoz egy fájlt a %APPDATA% mappa neve " exit.hhr.oshit ", amely a fertőzött fájlok titkosított jelszavát tartalmazza.

Figyelmeztetés: A Trojan-Ransom.Win32.Rakhni létrehozza a " exit.hhr.oshit " fájl, amely a felhasználó fájljainak titkosított jelszavát tartalmazza. Ha ez a fájl a számítógépen marad, akkor a dekódolás a RakhniDecryptor segédprogrammal gyorsabban. Ha a fájl eltávolításra került, a fájl helyreállítási segédprogramokkal visszaállítható. A fájl helyreállítása után tegye azt a %APPDATA% és futtassa le a keresést a segédprogrammal még egyszer.

%APPDATA% mappa helye:

- Windows XP: C:\ Dokumentumok és beállítások\\\ Alkalmazási adatok Windows 7/8: C:\Users\\AppData\Roaming

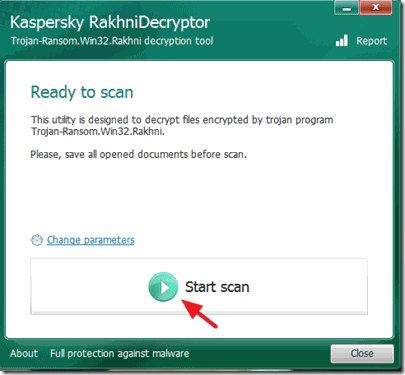

Hogyan lehet visszafejteni a Rakhni trójai vírussal fertőzött fájlokat és visszaszerezni a fájlokat:

1. Letöltés Rakhni Decryptor segédprogramot (a Kaspersky Labs-től) a számítógépére.

2. Ha a letöltés befejeződött, futtassa a RakhniDecryptor.exe .

Megjegyzés: Ha a titkosított fájlokat a visszafejtés befejeztével törölni szeretné, akkor kattintson a " Paraméterek módosítása " opciót, és ellenőrizze a " A titkosított fájlok törlése a visszafejtés után " jelölőnégyzet a " További lehetőségek ”.

3. Nyomja meg a " Keresés indítása " gombot a meghajtók titkosított fájlok kereséséhez.

4. Adja meg legalább egy titkosított fájl elérési útvonalát (pl. " file.doc.locked "), majd várjon, amíg a segédprogram visszanyeri a jelszót a " exit.hhr.oshit " fájl (vigyázz a Figyelmeztetés ) és visszafejti a fájlokat.

Forrás - További információk: http://support.kaspersky.com/viruses/disinfection/10556#block2

Trojan-Ransom.Win32.Rannoh (Trojan-Ransom.Win32.Cryakl) - Vírusinformáció és dekódolás.

A Trojan Rannoh vagy Trojan Cryakl a következő módon titkosítja a számítógépen lévő összes fájlt:

- Amennyiben a Trojan-Ransom.Win32.Rannoh fertőzés, a fájlnevek és a kiterjesztések a zárolt sablon szerint módosulnak... Trojan-Ransom.Win32.Cryakl fertőzés esetén a {CRYPTENDBLACKDC} címke a fájlnevek végére kerül.

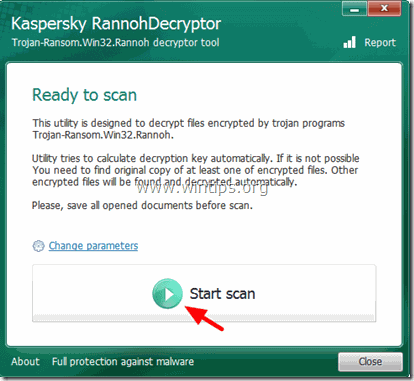

Hogyan lehet visszafejteni a Trojan Rannoh vagy Trojan Cryakl által fertőzött fájlokat és visszaszerezni a fájlokat:

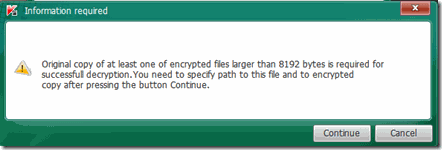

Fontos: A Rannoh Decryptor segédprogram egy titkosított és egy visszafejtett fájl összehasonlításával dekódolja a fájlokat. Tehát ha a Rannoh Decryptor segédprogrammal a fájlok visszafejtéséhez rendelkeznie kell legalább egy titkosított fájl eredeti példányával a fertőzés előtt (pl. egy tiszta biztonsági másolatból).

1. Letöltés Rannoh Decryptor segédprogramot a számítógépére.

2. Ha a letöltés befejeződött, futtassa a RannohDecryptor.exe

Megjegyzés: Ha a titkosított fájlokat a visszafejtés befejezése után törölni szeretné, akkor kattintson a " Paraméterek módosítása " opciót, és ellenőrizze a " A titkosított fájlok törlése a visszafejtés után " jelölőnégyzet a " További lehetőségek ”.

3. Nyomja meg a " Keresés indítása " gombra.

4. Olvassa el a " Szükséges információk " üzenet, majd kattintson a " Folytatás ", és adja meg a fertőzés előtti legalább egy titkosított fájl eredeti példányának elérési útvonalát (tiszta - eredeti - fájl), valamint a titkosított fájl elérési útvonalát (fertőzött - titkosított - fájl).

5. A visszafejtés után a C:\ meghajtó gyökerében található a beolvasási/visszafejtési folyamatról készült jelentésnapló (pl. " C:\RannohDecryptor.1.1.0.0_02.05.2012_15.31.43_log.txt ").

Forrás - További információk: http://support.kaspersky.com/viruses/disinfection/8547#block1

TeslaCrypt (változatok: .ecc, .ezz, .exx, .xyz, .zzz,. aaa, .abc, .ccc, & .vvv)

A TeslaCrypt ransomware vírus a következő kiterjesztéseket adja hozzá a fájljaihoz: .ecc, .ezz, .exx, .xyz, .zzz,. aaa, .abc, .ccc, & .vvv.

Hogyan lehet visszafejteni a TeslaCrypt fájlokat:

Ha megfertőződött a TeslaCrypt vírussal, akkor használja a következő eszközök egyikét a fájlok visszafejtéséhez:

- TeslaDecoder: További információk és használati utasítások a TeslaDecoder TeslaDecoder ebben a cikkben található: http://www.bleepingcomputer.com/forums/t/576600/tesladecoder-released-to-decrypt-exx-ezz-ecc-files-encrypted-by-teslacrypt/Trend Micro Ransomware File Decryptor.

TeslaCrypt V3.0 (változatok: .xxx, .ttt, .micro, .mp3)

A TeslaCrypt 3.0 A ransomware vírus a következő kiterjesztéseket adja hozzá a fájlokhoz: .xxx, .ttt, .micro és .mp3.

Hogyan lehet visszafejteni a TeslaCrypt V3.0 fájlokat:

Ha Ön fertőzött TeslaCrypt 3.0 majd próbálja meg helyreállítani a fájlokat:

- Trend's Micro Ransomware File Decryptor eszköz.RakhniDecryptor (Útmutató)Tesla Decoder (Útmutató)Tesladecrypt - McAfee

TeslaCrypt V4.0 (A fájl neve és kiterjesztése változatlan)

A TeslaCrypt V4 fájlok visszafejtéséhez próbálja ki a következő segédprogramok egyikét:

- Trend's Micro Ransomware File Decryptor eszköz.RakhniDecryptor (Útmutató)Tesla Decoder (Útmutató)

Andy Davis

Rendszergazda blogja a Windowsról