Obsah

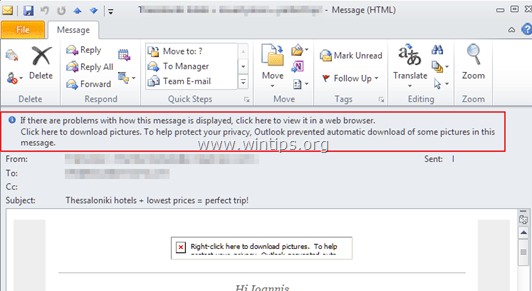

V posledných rokoch kyberzločinci šíria nový typ vírusov, ktoré dokážu zašifrovať súbory v počítači (alebo v sieti) s cieľom ľahko zarobiť peniaze od svojich obetí. Tento typ vírusov sa nazýva "Ransomware" a môže infikovať počítačové systémy, ak používateľ počítača nedáva pozor pri otváraní príloh alebo odkazov od neznámych odosielateľov alebo stránok, ktoré boli hacknutéPodľa mojich skúseností je jediným bezpečným spôsobom, ako sa chrániť pred týmto typom vírusov, mať čisté zálohy svojich súborov uložené na oddelenom mieste od počítača. Napríklad na odpojenom externom pevnom disku USB alebo na DVD-ROM.

Tento článok obsahuje dôležité informácie o niektorých známych šifrovacích vírusoch ransomware -crypt-, ktoré boli navrhnuté na šifrovanie kritických súborov, plus dostupné možnosti a nástroje na dešifrovanie vašich zašifrovaných súborov po infekcii. Tento článok som napísal s cieľom udržať všetky informácie o dostupných nástrojoch na dešifrovanie na jednom mieste a budem sa snažiť tento článok aktualizovať. Prosím zdieľajtes nami svoje skúsenosti a akékoľvek nové informácie, ktoré sa dozviete, aby sme si navzájom pomohli.

Ako dešifrovať súbory zašifrované Ransomwarom - Popis a známe dešifrovacie nástroje - Metódy:

- NÁZOV RANSOWARE CryptowallCryptoDefense & How_DecryptCryptorbit alebo HowDecryptCryptolocker (Troj/Ransom-ACP", "Trojan.Ransomcrypt.F)CryptXXX V1, V2, V3 (varianty: .crypt , crypz alebo 5 hexadecimálnych znakov)Locky & AutoLocky (varianty: .locky)Trojan-Ransom.Win32.RectorTrojan-Ransom. Win32.Xorist, Trojan-Ransom.MSIL.VandevTrojan-Ransom.Win32.RakhniTrojan-Ransom.Win32.Rannoh alebo Trojan-Ransom.Win32.Cryakl.TeslaCrypt(Varianty: .ecc, .ezz, .exx, .xyz, .zzz,. aaa, .abc, .ccc a .vvv)TeslaCrypt 3.0 (Varianty: .xxx, .ttt, .micro, .mp3)TeslaCrypt 4.0 (Názov a prípona súboru sa nezmenili)

Aktualizácie jún 2016:

1. Spoločnosť Trend Micro vydala nástroj Ransomware File Decryptor, ktorý sa pokúša dešifrovať súbory zašifrované nasledujúcimi rodinami ransomvéru:

CryptXXX V1, V2, V3* .crypt , crypz alebo 5 hexadecimálnych znakov

CryptXXX V4, V5 .5 Hexadecimálne znaky

TeslaCrypt V1 .ECC

TeslaCrypt V2 .VVV, CCC, ZZZ, AAA, ABC, XYZ

TeslaCrypt V3 .XXX alebo TTT alebo MP3 alebo MICRO

TeslaCrypt V4 . SNSLocker .RSNSLocked

AutoLocky .locky

BadBlock 777 .777

XORIST .xorist alebo náhodné rozšírenie

XORBAT .crypted

CERBER V1 <10 náhodných znakov>.cerber

Stampado .locked

Nemucod .crypted

Chiméra .crypt

* Poznámka: Platí pre ransomvér CryptXXX V3: Vzhľadom na pokročilé šifrovanie tohto konkrétneho ransomvéru CryptXXX V3 je v súčasnosti možné len čiastočné dešifrovanie údajov v súboroch postihnutých ransomvérom CryptXXX V3 a na opravu súborov musíte použiť nástroj na opravu tretej strany, napríklad: http://www.stellarinfo.com/file-repair/file-repair-toolkit.php.

Ak si chcete stiahnuť nástroj Ransomware File Decrypter od spoločnosti Trend Micro (a prečítať si pokyny na jeho používanie), prejdite na túto stránku: Stiahnutie a používanie nástroja Ransomware File Decryptor od spoločnosti Trend Micro

2. Spoločnosť Kasperky vydala nasledujúce nástroje na dešifrovanie:

A. Nástroj RakhniDecryptor od spoločnosti Kaspersky je určený na dešifrovanie súborov ovplyvnených*:

Poznámka: Nástroj RakhniDecryptor je vždy aktualizovaný na dešifrovanie súborov z viacerých rodín ransomvéru.

Rakhni

Agent.iih

Aura

Autoit

Pletor

Rotor

Lamer

Lortok

Cryptokluchen

Demokracia

Bitman - TeslaCrypt verzia 3 a 4

B. Nástroj RannohDecryptor od spoločnosti Kaspersky je určený na dešifrovanie súborov ovplyvnených:

Rannoh

AutoIt

Fury

Crybola

Cryakl

CryptXXX verzie 1 a 2

Cryptowalll - Informácie o vírusoch a možnosti dešifrovania.

Stránka Cryptowall (alebo " Cryptowall Decrypter ") je nový variant vírusu Cryptodefense Keď je počítač infikovaný vírusom ransomware. Cryptowall ransomware, potom sa všetky dôležité súbory v počítači (vrátane súborov na mapovaných sieťových diskoch, ak ste prihlásení v sieti) zašifrujú silným šifrovaním, ktoré prakticky znemožňuje ich dešifrovanie. Cryptowall šifrovanie, vírus vytvorí a odošle súkromný kľúč (heslo) na súkromný server, aby ho zločinec použil na dešifrovanie vašich súborov. Potom zločinci informujú svoje obete, že všetky ich dôležité súbory sú zašifrované a jediným spôsobom, ako ich dešifrovať, je zaplatiť výkupné 500 USD (alebo viac) v stanovenom čase, inak sa výkupné zdvojnásobí alebo sa ich súbory stratia.trvalo.

Ako dešifrovať infikované súbory Cryptowall a získať svoje súbory späť:

Ak chcete dešifrovať Cryptowall zašifrované súbory a získať svoje súbory späť, máte tieto možnosti:

A. Prvou možnosťou je zaplatiť výkupné. Ak sa tak rozhodnete, potom pokračujte v platbe na vlastné riziko, pretože podľa nášho prieskumu niektorí používatelia získajú svoje údaje späť a iní nie. Majte na pamäti, že zločinci nie sú najdôveryhodnejší ľudia na svete.

B. Druhou možnosťou je vyčistiť infikovaný počítač a potom obnoviť infikované súbory z čistej zálohy (ak ju máte).

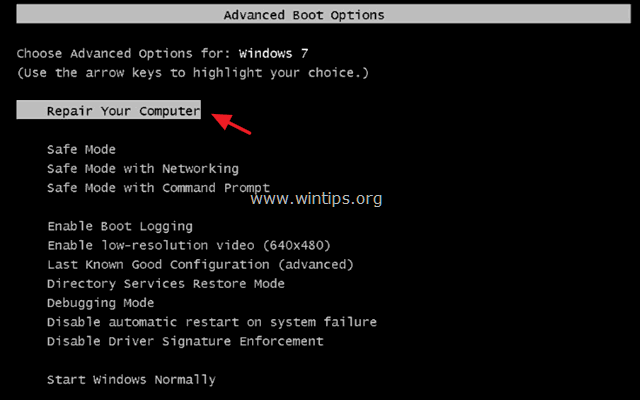

C. Ak nemáte čistú zálohu, jedinou možnosťou je obnoviť súbory v predchádzajúcich verziách z " Tieňové kópie ". Upozorňujeme, že tento postup funguje len v operačných systémoch Windows 8, Windows 7 a Vista a len v prípade, že je nastavená funkcia " Obnovenie systému " bola predtým v počítači povolená a nebola vypnutá po Cryptowall infekcie.

- Odkaz na odkaz: Ako obnoviť súbory zo tieňových kópií.

Podrobná analýza Cryptowall ransomware infekcie a odstránenie nájdete v tomto príspevku:

- Ako odstrániť vírus CryptoWall a obnoviť súbory

CryptoDefense & How_Decrypt - Informácie o vírusoch a dešifrovanie.

Cryptodefense je ďalší ransomware, ktorý dokáže zašifrovať všetky súbory v počítači bez ohľadu na ich príponu (typ súboru) silným šifrovaním, takže ich dešifrovanie je prakticky nemožné. Obnovenie systému " na infikovanom počítači a môže vymazať všetky " Tieňové kópie zväzkov ", takže nemôžete obnoviť svoje súbory do predchádzajúcich verzií. Po infekcii Cryptodefense ransomware, vytvorí v každom infikovanom priečinku dva súbory ("How_Decrypt.txt" a "How_Decrypt.html") s podrobnými pokynmi, ako zaplatiť výkupné za dešifrovanie vašich súborov, a odošle súkromný kľúč (heslo) na súkromný server, aby ho zločinec mohol použiť na dešifrovanie vašich súborov.

Podrobná analýza Cryptodefense ransomware infekcie a odstránenie nájdete v tomto príspevku:

- Ako odstrániť vírus CryptoDefense a obnoviť súbory

Ako dešifrovať zašifrované súbory Cryptodefense a získať svoje súbory späť:

Na dešifrovanie Cryptodefense infikovaných súborov máte tieto možnosti:

A. Prvou možnosťou je zaplatiť výkupné. Ak sa tak rozhodnete, potom pokračujte v platbe na vlastné riziko, pretože podľa nášho prieskumu niektorí používatelia svoje údaje získajú späť a iní nie. Majte na pamäti, že zločinci nie sú najdôveryhodnejší ľudia na svete.

B. Druhou možnosťou je vyčistiť infikovaný počítač a potom obnoviť infikované súbory z čistej zálohy (ak ju máte).

C. Ak nemáte čistú zálohu, môžete sa pokúsiť obnoviť súbory v predchádzajúcich verziách z " Tieňové kópie ". Upozorňujeme, že tento postup funguje len v operačných systémoch Windows 8, Windows 7 a Vista a len v prípade, že je nastavená funkcia " Obnovenie systému " bola v počítači predtým povolená a nebola vypnutá po Cryptodefense infekcie.

- Odkaz na odkaz: Ako obnoviť súbory zo tieňových kópií.

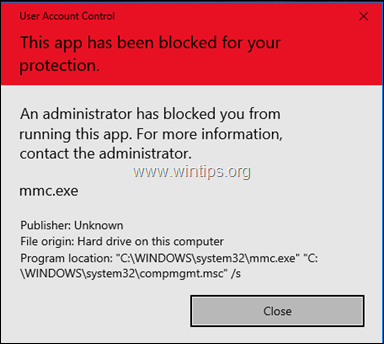

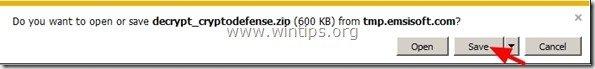

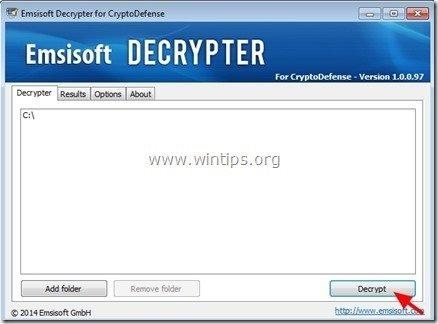

D. Ak nemáte čistú zálohu a nie ste schopní obnoviť svoje súbory z " Tieňové kópie ", potom sa môžete pokúsiť dešifrovať Cryptodefense zašifrované súbory pomocou Emsisoft's Decryptor užitočnosť. Na to:

Dôležité upozornenie: Tento nástroj funguje len pre počítače infikované pred 1. aprílom 2014.

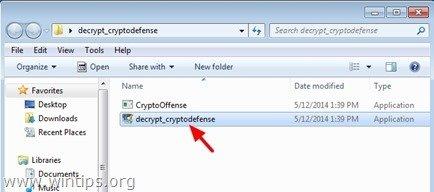

1. Na stiahnutie “ Emsisoft Decrypter " do vášho počítača (napr. do vášho Stolný počítač ).

2. Po dokončení sťahovania prejdite do Stolný počítač a " Výpis " decrypt_cryptodefense.zip " súbor.

3. Teraz dvakrát kliknite na stránku . spustiť " decrypt_cryptodefense" užitočnosť.

4. Nakoniec stlačte tlačidlo " Dešifrovanie " na dešifrovanie súborov.

Zdroj - Ďalšie informácie: Podrobný návod na dešifrovanie zašifrovaných súborov CryptoDefense pomocou Dešifrovač spoločnosti Emsisoft nástroj nájdete tu: http://www.bleepingcomputer.com/virus-removal/cryptodefense-ransomware-information#emsisoft

Cryptorbit alebo HowDecrypt - Informácie o vírusoch a dešifrovanie.

Cryptorbit alebo HowDecrypt je ransomware vírus, ktorý môže zašifrovať všetky súbory v počítači. Cryptorbit všetky vaše dôležité súbory sú zašifrované bez ohľadu na ich príponu (typ súboru) silným šifrovaním, ktoré prakticky znemožňuje ich dešifrovanie. Vírus tiež vytvára dva súbory v každom infikovanom priečinku vo vašom počítači (" HowDecrypt.txt " a "HowDecrypt.gif") s podrobnými pokynmi, ako môžete zaplatiť výkupné a dešifrovať svoje súbory.

Podrobná analýza Cryptorbit ransomware infekcie a odstránenie nájdete v tomto príspevku:

- Ako odstrániť vírus Cryptorbit (HOWDECRYPT) a obnoviť súbory

Ako dešifrovať súbory infikované programom Cryptorbit a získať svoje súbory späť:

Na dešifrovanie Cryptorbit zašifrovaných súborov máte tieto možnosti:

A. Prvou možnosťou je zaplatiť výkupné. Ak sa tak rozhodnete, pokračujte v platbe na vlastné riziko, pretože podľa nášho prieskumu niektorí používatelia svoje údaje získajú späť a iní nie.

B. Druhou možnosťou je vyčistiť infikovaný počítač a potom obnoviť infikované súbory z čistej zálohy (ak ju máte).

C. Ak nemáte čistú zálohu, môžete sa pokúsiť obnoviť súbory v predchádzajúcich verziách z " Tieňové kópie ". Upozorňujeme, že tento postup funguje len v operačných systémoch Windows 8, Windows 7 a Vista a len v prípade, že je nastavená funkcia " Obnovenie systému " bola v počítači predtým povolená a nebola vypnutá po Cryptorbit infekcie.

- Odkaz na odkaz: Ako obnoviť súbory zo tieňových kópií.

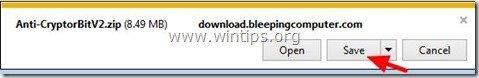

D. Ak nemáte čistú zálohu a nie ste schopní obnoviť svoje súbory z " Tieňové kópie ", potom sa môžete pokúsiť dešifrovať Cryptorbit's zašifrované súbory pomocou Anti-CryptorBit užitočnosť. Aby ste to mohli urobiť:

1. Na stiahnutie “ Anti-CryptorBit " do vášho počítača (napr. do vášho Stolný počítač )

2. Po dokončení sťahovania prejdite do Stolný počítač a " Výpis " Anti-CryptorBitV2.zip " súbor.

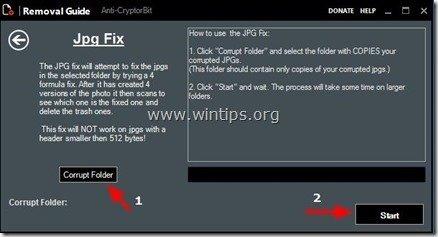

3. Teraz dvakrát kliknite na stránku . spustiť Anti-CryptorBitv2 užitočnosť.

4. Vyberte typ súborov, ktoré chcete obnoviť (napr. "JPG").

5. Nakoniec vyberte priečinok, ktorý obsahuje poškodené/zašifrované súbory (JPG), a potom stlačte tlačidlo " Štart ", aby ste ich opravili.

Cryptolocker - Informácie o vírusoch a dešifrovanie.

Cryptolocker (známy aj ako " Troj/Ransom-ACP ", " Trojan.Ransomcrypt.F ") je zákerný vírus typu Ransomware (TROJAN) a po infikovaní počítača zašifruje všetky súbory bez ohľadu na ich príponu (typ súboru). Zlou správou tohto vírusu je, že po infikovaní počítača sú vaše dôležité súbory zašifrované silným šifrovaním a je prakticky nemožné ich dešifrovať. Po infikovaní počítača vírusom Cryptolocker sa zobrazí informačná správasa objaví na počítači obete a požaduje platbu (výkupné) vo výške 300 USD (alebo viac) za odšifrovanie vašich súborov.

Podrobná analýza Cryptolocker ransomware infekcie a odstránenie nájdete v tomto príspevku:

- Ako odstrániť ransomvér CryptoLocker a obnoviť súbory

Ako dešifrovať infikované súbory Cryptolocker a získať svoje súbory späť:

Na dešifrovanie Cryptolocker infikovaných súborov máte tieto možnosti:

A. Prvou možnosťou je zaplatiť výkupné. Ak sa tak rozhodnete, potom pokračujte v platbe na vlastné riziko, pretože podľa nášho prieskumu niektorí používatelia získajú svoje údaje späť a iní nie.

B. Druhou možnosťou je vyčistiť infikovaný počítač a potom obnoviť infikované súbory z čistej zálohy (ak ju máte).

C. Ak nemáte čistú zálohu, môžete sa pokúsiť obnoviť súbory v predchádzajúcich verziách z " Tieňové kópie ". Upozorňujeme, že tento postup funguje len v operačných systémoch Windows 8, Windows 7 a Vista a len v prípade, že je nastavená funkcia " Obnovenie systému " bola v počítači predtým povolená a nebola vypnutá po Cryptolocker infekcie.

- Odkaz na odkaz: Ako obnoviť súbory zo tieňových kópií.

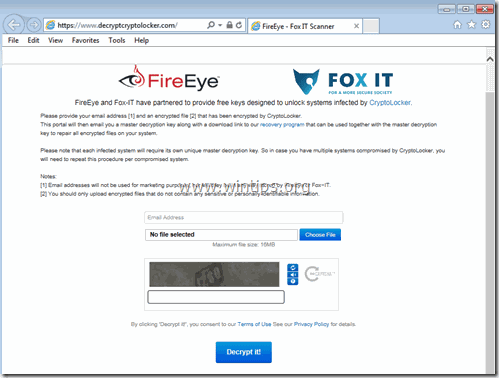

D. V auguste 2014 spoločnosti FireEye a Fox-IT vydali novú službu, ktorá získava súkromný dešifrovací kľúč pre používateľov, ktorí boli infikovaní ransomvérom CryptoLocker. DecryptCryptoLocker ' (služba sa prestala poskytovať), je dostupná celosvetovo a na jej používanie sa nevyžaduje registrácia ani poskytnutie kontaktných údajov.

Ak chcete túto službu použiť, musíte navštíviť túto stránku: (služba sa prestala poskytovať) a nahrať jeden zašifrovaný súbor CryptoLocker z infikovaného počítača (Upozornenie: nahrajte súbor, ktorý neobsahuje citlivé a/alebo súkromné informácie). Potom musíte zadať e-mailovú adresu, aby ste dostali súkromný kľúč a odkaz na stiahnutie dešifrovacieho nástroja. Nakoniec spustitestiahnutý dešifrovací nástroj CryptoLocker (lokálne v počítači) a zadajte svoj súkromný kľúč na dešifrovanie súborov zašifrovaných nástrojom CryptoLocker.

Viac informácií o tejto službe nájdete tu: FireEye and Fox-IT Announce New Service to Help CryptoLocker Victims (FireEye a Fox-IT oznamujú novú službu na pomoc obetiam programu CryptoLocker).

CryptXXX V1, V2, V3 (varianty: .crypt , crypz alebo 5 hexadecimálnych znakov).

- CryptXXX V1 & CryptXXX V2 ransomware zašifruje vaše súbory a po infekcii pridá na koniec každého súboru príponu ".crypt". CryptXXX v3 po zašifrovaní súborov pridá príponu ".cryptz".

Trojan CryptXXX šifruje nasledujúce typy súborov:

.3DM, .3DS, .3G2, .3GP, .7Z, .ACCDB, .AES, .AI, .AIF, .APK, .APP, .ARC, .ASC, .ASF, .ASM, .ASP, .ASPX, ASX, .AVI, .BMP, .BRD, .BZ2, .C, .CER, .CFG, .CFM, .CGI, .CGM, .CLASS, .CMD, .CPP, .CRT, .CS, .CSR, .CSS, .CSV, .CUE, .DB, .DBF, .DCH, .DCU, .DDS, .DIF, .DIP, .DJV, .DJVU, .DOC, .DOCB, .DOCM, .DOCX, .DOT, .DOTM, .DOTX, .DTD, .DWG, .DXF, .EML, .EPS, .FDB, .FLA, .FLV, .FRM, .GADGET, .GBK, .GBR,.GED, .GIF, .GPG, .GPX, .GZ, .H, .H, .HTM, .HTML, .HWP, .IBD, .IBOOKS, .IFF, .INDD, .JAR, .JAVA, .JKS, .JPG, .JS, .JSP, .KEY, .KML, .KMZ, .LAY, .LAY6, .LDF, .LUA, .M, .M3U, .M4A, .M4V, .MAX, .MDB, .MDF, .MFD, .MID, .MKV, .MML, .MOV, .MP3, .MP4, .MPA, .MPG, .MS11, .MSI, .MYD, .MYI, .NEF, .NOTE, .OBJ, .ODB, .ODG, .ODP, .ODS, .ODT, .OTG, .OTP, .OTS, .OTT, .P12, .PAGES, .PAQ, .PAS, .PCT, .PDB, .PDF,.PEM, .PHP, .PIF, .PL, .PLUGIN, .PNG, .POT, .POTM, .POTX, .PPAM, .PPS, .PPSM, .PPSX, .PPT, .PPTM, .PPTX, .PRF, .PRIV, .PRIVAT, .PS, PSD, .PSPIMAGE, .PY, .QCOW2, .RA, .RAR, .RAW, .RM, .RSS, .RTF, .SCH, .SDF, .SH, .SITX, .SLDX, .SLK, .SLN, .SQL, .SQLITE, .SQLITE, .SRT, .STC, .STD, .STI, .STW, .SVG, .SWF, .SXC, .SXD, .SXI, .SXM, .SXW, .TAR, .TBK, .TEX, .TGA, .TGZ, .THM, .TIF, .TIFF, .TLB, .TMP, .TXT,.UOP, .UOT, .VB, .VBS, .VCF, .VCXPRO, .VDI, .VMDK, .VMX, .VOB, .WAV, .WKS, .WMA, .WMV, .WPD, .WPS, .WSF, .XCODEPROJ, .XHTML, .XLC, .XLM, .XLR, .XLS, .XLSB, .XLSM, .XLSX, .XLT, .XLTM, .XLTX, .XLW, .XML, .YUV,.ZIP, .ZIPX

Ako dešifrovať súbory CryptXXX.

Ak ste infikovaní programom CryptXXX verzie 1 alebo 2, použite na dešifrovanie svojich súborov nástroj RannohDecryptor od spoločnosti Kaspersky.

Ak ste infikovaní programom CryptXXX verzia 3, použite nástroj Ransomware File Decryptor od spoločnosti Trend Micro. *

Poznámka: Vzhľadom na pokročilé šifrovanie vírusu CryptXXX V3 je v súčasnosti možné len čiastočné dešifrovanie údajov a na opravu súborov musíte použiť nástroj na opravu tretej strany, napríklad: http://www.stellarinfo.com/file-repair/file-repair-toolkit.php.

Locky & AutoLocky (Varianty: .locky)

Locky ransomware zašifruje vaše súbory pomocou šifrovania RSA-2048 a AES-128 a po infekcii sa všetky vaše súbory premenujú na jedinečný - 32 znakov - názov súboru s príponou ".locky" (napr. " 1E776633B7E6DFE7ACD1B1A5E9577BCE.locky "). Locky vírus môže infikovať lokálne alebo sieťové disky a počas infekcie vytvorí súbor s názvom " _HELP_instructions.html " na každom infikovanom priečinku s pokynmi, ako môžete zaplatiť výkupné a dešifrovať svoje súbory pomocou prehliadača TOR.

AutoLocky Hlavný rozdiel medzi Locky a Autolocky je ten, že Autolocky počas infekcie nemení pôvodný názov súboru. (napr. ak je súbor pomenovaný " Dokument1.doc " pred infekciou, Autolocky ho premenuje na " Document1.doc.locky ")

Ako dešifrovať súbory .LOCKY:

- Prvou možnosťou je vyčistiť infikovaný počítač a potom obnoviť infikované súbory z čistej zálohy (ak ju máte). Druhou možnosťou, ak nemáte čistú zálohu, je obnoviť súbory v predchádzajúcich verziách z " Tieňové kópie ". Ako obnoviť súbory z tieňových kópií. 3. možnosť, je použiť nástroj Emsisoft's Decrypter for AutoLocky na dešifrovanie vašich súborov. (Nástroj na dešifrovanie funguje len pre Autolocky ) .

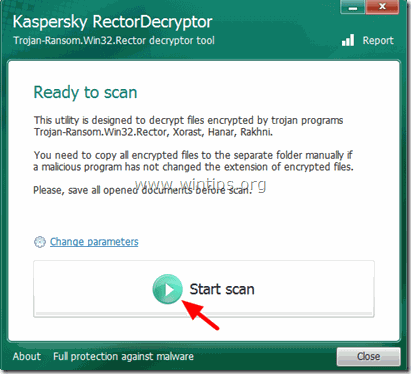

Trojan-Ransom.Win32.Rector - Informácie o vírusoch a dešifrovanie.

Stránka Trojský rektor zašifruje súbory s nasledujúcimi príponami: .doc , .jpg , .pdf .rar , a po infekcii to znemožní ich použitie. Keď sú vaše súbory infikované Trojský rektor, potom sa prípony infikovaných súborov zmenia na .VSCRYPT , .INFECTED , . KORREKTOR alebo .BLOC Keď sa pokúsite otvoriť infikované súbory, na obrazovke sa zobrazí správa v cyrilike, ktorá obsahuje požiadavku na výkupné a údaje o platbe. Trojský rektor s názvom "†† KOPPEKTOP †† a žiada, aby s ním komunikoval prostredníctvom e-mailu alebo ICQ (EMAIL: [email protected] / ICQ: 557973252 alebo 481095), aby vám dal pokyny, ako odomknúť vaše súbory.

Ako dešifrovať súbory infikované trójskym koňom Rector a získať svoje súbory späť:

Poradenstvo: Skôr ako začnete skenovať a dešifrovať napadnuté súbory, skopírujte všetky infikované súbory do samostatného adresára a zatvorte všetky otvorené programy.

1. Stiahnite si Rektor Decryptor (od spoločnosti Kaspersky Labs) do počítača.

2. Po dokončení sťahovania spustite RectorDecryptor.exe.

3. Stlačte tlačidlo " Spustenie skenovania ", aby ste vyhľadali zašifrované súbory na diskoch.

4. Nechajte RectorDecryptor nástroj na skenovanie a dešifrovanie zašifrovaných súborov (s príponami .vscrypt, .infected, .bloc, .korrektor) a potom vyberte možnosť " Odstránenie zašifrovaných súborov po dešifrovaní ", ak bolo dešifrovanie úspešné. *

Po dešifrovaní môžete nájsť protokol o skenovaní/dešifrovaní v koreňovom adresári jednotky C:\ (napr. " C:\RectorDecryptor.2.3.7.0_10.02.2011_15.31.43_log.txt ").

5. Nakoniec pokračujte v kontrole a čistení systému od škodlivých programov, ktoré v ňom môžu existovať.

Zdroj - Ďalšie informácie: http://support.kaspersky.com/viruses/disinfection/4264#block2

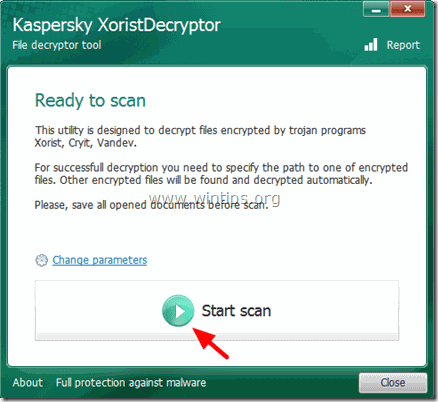

Trojan-Ransom. Win32.Xorist, Trojan-Ransom.MSIL.Vandev - Informácie o vírusoch a dešifrovanie.

Stránka Trojan Ransom Xorist & Trojan Ransom Valdev , zašifruje súbory s týmito príponami:

doc, xls, docx, xlsx, db, mp3, waw, jpg, jpeg, txt, rtf, pdf, rar, zip, psd, msi, tif, wma, lnk, gif, bmp, ppt, pptx, docm, xlsm, pps, ppsx, ppd, tiff, eps, png, ace, djvu, xml, cdr, max, wmv, avi, wav, mp4, pdd, html, css, php, aac, ac3, amf, amr, mid, midi, mmf, mod, mp1, mpa, mpga, mpu, nrt, oga, ogg, pbf, ra, ram, raw, saf, val, wave, wow, wpk, 3g2, 3gp, 3gp2, 3mm, amx, avs, bik, bin, dir,divx, dvx, evo, flv, qtq, tch, rts, rum, rv, scn, srt, stx, svi, swf, trp, vdo, wm, wmd, wmmp, wmx, wvx, xvid, 3d, 3d4, 3df8, pbs, adi, ais, amu, arr, bmc, bmf, cag, cam, dng, ink, jif, jiff, jpc, jpf, jpw, mag, mic, mip, msp, nav, ncd, odc, odi, opf, qif, qtiq, srf, xwd, abw, act, adt, aim, ans, asc, ase, bdp, bdr, bib, boc, crd, diz, dot, dotm, dotx, dvi, dxe, mlx, err, euc, faq, fdr, fds, gthr,idx, kwd, lp2, ltr, man, mbox, msg, nfo, now, odm, oft, pwi, rng, rtx, run, ssa, text, unx, wbk, wsh, 7z, arc, ari, arj, car, cbr, cbz, gz, gzig, jgz, pak, pcv, puz, r00, r01, r02, r03, rev, sdn, sen, sfs, sfx, sh, shar, shr, sqx, tbz2, tg, tlz, vsi, wad, war, xpi, z02, z04, zap, zipx, zoo, ipa, isu, jar, js, udf, adr, ap, aro, asa, ascx, ashx, asmx, asp, aspx, asr, atom, bml, cer, cms, crt, dap,htm, moz, svr, url, wdgt, abk, bic, big, blp, bsp, cgf, chk, col, cty, dem, elf, ff, gam, grf, h3m, h4r, iwd, ldb, lgp, lvl, map, md3, mdl, mm6, mm7, mm8, nds, pbp, ppf, pwf, pxp, sad, sav, scm, scx, sdt, spr, sud, uax, umx, unr, uop, usa, usx, ut2, ut3, utc, utx, uvx, uxx, vmf, vtf, w3g, w3x, wtd, wtf, ccd, cd, cso, disk, dmg, dvd, fcd, flp, img, iso, isz, md0, md1, md2, mdf, mds, nrg, nri, vcd,vhd, snp, bkf, ade, adpb, dic, cch, ctt, dal, ddc, ddcx, dex, dif, dii, itdb, itl, kmz, lcd, lcf, mbx, mdn, odf, odp, ods, pab, pkb, pkh, pot, potx, pptm, psa, qdf, qel, rgn, rrt, rsw, rte, sdb, sdc, sds, sql, stt, t01, t03, t05, tcx, thmx, txd, txf, upoi, vmt, wks, wmdb, xl, xlc, xlr, xlsb, xltx, ltm, xlwx, mcd, cap, cc, cod, cp, cpp, cs, csi, dcp, dcu, dev, dob, dox, dpk, dpl, dpr, dsk, dsp,eql, ex, f90, fla, for, fpp, jav, java, lbi, owl, pl, plc, pli, pm, res, rnc, rsrc, so, swd, tpu, tpx, tu, tur, vc, yab, 8ba, 8bc, 8be, 8bf, 8bi8, bi8, 8bl, 8bs, 8bx, 8by, 8li, aip, amxx, ape, api, mxp, oxt, qpx, qtr, xla, xlam, xll, xlv, xpt, cfg, cwf, dbb, slt, bp2, bp3, bpl, clr, dbx, jc, potm, ppsm, prc, prt, shw, std, ver, wpl, xlm, yps, md3.

Po infekcii, Trojan Ransom Xorist ohrozuje bezpečnosť vášho počítača, spôsobuje jeho nestabilitu a na obrazovke zobrazuje správy požadujúce výkupné za dešifrovanie infikovaných súborov. Správy obsahujú aj informácie o tom, ako zaplatiť výkupné, aby ste od kyberzločincov získali dešifrovací nástroj.

Ako dešifrovať súbory infikované trójskym koňom Win32.Xorist alebo trójskym koňom MSIL.Vandev:

Poradenstvo: Skôr ako začnete skenovať a dešifrovať napadnuté súbory, skopírujte všetky infikované súbory do samostatného adresára a zatvorte všetky otvorené programy.

1. Stiahnite si Xorist Decryptor (od spoločnosti Kaspersky Labs) do počítača.

2. Po dokončení sťahovania spustite XoristDecryptor.exe .

Poznámka: Ak chcete zašifrované súbory po dokončení dešifrovania vymazať, kliknite na tlačidlo " Zmena parametrov " a začiarknite možnosť " Odstránenie zašifrovaných súborov po dešifrovaní " začiarkavacie políčko v časti " Ďalšie možnosti ”.

3. Stlačte tlačidlo " Spustenie skenovania " tlačidlo.

4. Zadajte cestu aspoň k jednému zašifrovanému súboru a potom počkajte, kým nástroj dešifruje zašifrované súbory.

5. Ak bolo dešifrovanie úspešné, reštartujte počítač a potom skontrolujte a vyčistite systém od škodlivých programov, ktoré v ňom môžu existovať.

Zdroj - Ďalšie informácie: http://support.kaspersky.com/viruses/disinfection/2911#block2

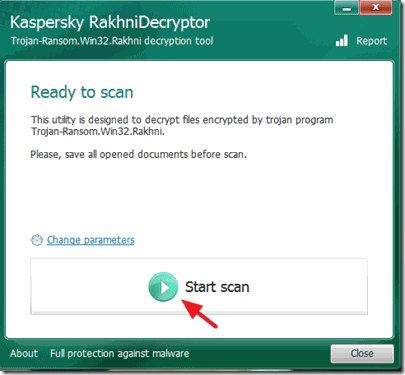

Trojan-Ransom.Win32.Rakhni - Informácie o vírusoch a dešifrovanie.

Stránka Trojan Ransom Rakhni zašifruje súbory zmenou prípon súborov takto:

... ... ... ... ... ... ... ..pizda@qq_com

Po zašifrovaní sú vaše súbory nepoužiteľné a bezpečnosť vášho systému je ohrozená. Trojan-Ransom.Win32.Rakhni vytvorí súbor na vašom %APPDATA% priečinok s názvom " exit.hhr.oshit ", ktorý obsahuje zašifrované heslo pre infikované súbory.

Varovanie: Stránka Trojan-Ransom.Win32.Rakhni vytvára " exit.hhr.oshit " súbor, ktorý obsahuje zašifrované heslo k súborom používateľa. Ak tento súbor zostane v počítači, umožní dešifrovanie pomocou RakhniDecryptor nástroj rýchlejšie. Ak bol súbor odstránený, možno ho obnoviť pomocou nástrojov na obnovu súborov. Po obnovení súboru ho vložte do %APPDATA% a spustite kontrolu pomocou nástroja ešte raz.

%APPDATA% umiestnenie priečinka:

- Windows XP: C:\Dokumenty a nastavenia\\Dáta aplikácie Windows 7/8: C:\Users\\AppData\Roaming

Ako dešifrovať súbory infikované trójskym koňom Rakhni a získať svoje súbory späť:

1. Stiahnite si Rakhni Decryptor (od spoločnosti Kaspersky Labs) do počítača.

2. Po dokončení sťahovania spustite RakhniDecryptor.exe .

Poznámka: Ak chcete zašifrované súbory po dokončení dešifrovania vymazať, kliknite na tlačidlo " Zmena parametrov " a začiarknite možnosť " Odstránenie zašifrovaných súborov po dešifrovaní " začiarkavacie políčko v časti " Ďalšie možnosti ”.

3. Stlačte tlačidlo " Spustenie skenovania " na kontrolu diskov a hľadanie zašifrovaných súborov.

4. Zadajte cestu k aspoň jednému zašifrovanému súboru (napr. " file.doc.locked ") a potom počkajte, kým nástroj obnoví heslo z " exit.hhr.oshit " súbor (pamätajte na Upozornenie ) a dešifruje vaše súbory.

Zdroj - Ďalšie informácie: http://support.kaspersky.com/viruses/disinfection/10556#block2

Trojan-Ransom.Win32.Rannoh (Trojan-Ransom.Win32.Cryakl) - Informácie o vírusoch a dešifrovanie.

Stránka Trojan Rannoh alebo Trojan Cryakl zašifruje všetky súbory v počítači nasledujúcim spôsobom:

- V prípade Trojan-Ransom.Win32.Rannoh infekcie, názvy a prípony súborov sa zmenia podľa uzamknutej šablóny.. Trojan-Ransom.Win32.Cryakl infekcie sa na koniec názvov súborov pridáva značka {CRYPTENDBLACKDC}.

Ako dešifrovať súbory infikované trójskym koňom Rannoh alebo Cryakl a získať svoje súbory späť:

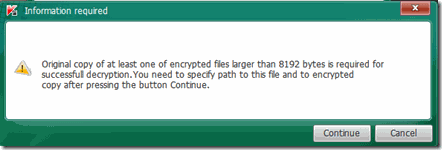

Dôležité: Stránka Rannoh Decryptor dešifruje súbory porovnaním jedného zašifrovaného a jedného dešifrovaného súboru. Rannoh Decryptor na dešifrovanie súborov musíte vlastniť originálnu kópiu aspoň jedného zašifrovaného súboru pred infekciou (napr. z čistej zálohy).

1. Stiahnite si Rannoh Decryptor do vášho počítača.

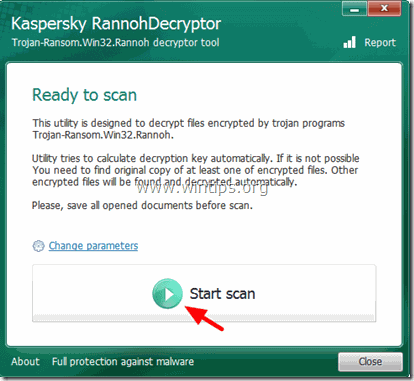

2. Po dokončení sťahovania spustite RannohDecryptor.exe

Poznámka: Ak chcete zašifrované súbory po dokončení dešifrovania vymazať, kliknite na tlačidlo " Zmena parametrov " a začiarknite možnosť " Odstránenie zašifrovaných súborov po dešifrovaní " začiarkavacie políčko v časti " Ďalšie možnosti ”.

3. Stlačte tlačidlo " Spustenie skenovania " tlačidlo.

4. Prečítajte si " Požadované informácie " a potom kliknite na " Pokračovať " a zadajte cestu k pôvodnej kópii aspoň jedného zašifrovaného súboru pred infekciou (clean - original - file) a cestu k zašifrovanému súboru (infected - encrypted -file).

5. Po dešifrovaní môžete nájsť protokol o procese skenovania/dešifrovania v koreňovom adresári jednotky C:\ (napr. " C:\RannohDecryptor.1.1.0.0_02.05.2012_15.31.43_log.txt ").

Zdroj - Ďalšie informácie: http://support.kaspersky.com/viruses/disinfection/8547#block1

TeslaCrypt (Varianty: .ecc, .ezz, .exx, .xyz, .zzz,. aaa, .abc, .ccc a .vvv)

Stránka TeslaCrypt ransomware vírus pridáva do vašich súborov tieto prípony: .ecc, .ezz, .exx, .xyz, .zzz,. aaa, .abc, .ccc a .vvv.

Ako dešifrovať súbory TeslaCrypt:

Ak ste infikovaní vírusom TeslaCrypt, použite jeden z týchto nástrojov na dešifrovanie súborov:

- TeslaDecoder: Ďalšie informácie a pokyny o používaní TeslaDecoder nájdete v tomto článku: http://www.bleepingcomputer.com/forums/t/576600/tesladecoder-released-to-decrypt-exx-ezz-ecc-files-encrypted-by-teslacrypt/Trend Micro Ransomware File Decryptor.

TeslaCrypt V3.0 (Varianty: .xxx, .ttt, .micro, .mp3)

Stránka TeslaCrypt 3.0 vírus ransomware pridáva do vašich súborov tieto prípony: .xxx, .ttt, .micro a .mp3

Ako dešifrovať súbory TeslaCrypt V3.0:

Ak ste infikovaní TeslaCrypt 3.0 potom sa pokúste obnoviť súbory pomocou:

- Nástroj Trend's Micro Ransomware File Decryptor.RakhniDecryptor (Návod na použitie)Tesla Decoder (Návod na použitie)Tesladecrypt - McAfee

TeslaCrypt V4.0 (názov a prípona súboru sa nezmenili)

Ak chcete dešifrovať súbory TeslaCrypt V4, vyskúšajte jeden z nasledujúcich nástrojov:

- Nástroj Trend's Micro Ransomware File Decryptor.RakhniDecryptor (Návod na použitie)Tesla Decoder (Návod na použitie)

Andy Davis

Blog správcu systému o systéme Windows