Kazalo

V zadnjih letih kibernetski kriminalci širijo novo vrsto virusov, ki lahko šifrirajo datoteke v računalniku (ali omrežju) z namenom, da bi od svojih žrtev zaslužili lahek denar. Ta vrsta virusov se imenuje "Ransomware" in lahko okuži računalniške sisteme, če uporabnik računalnika ni pozoren, ko odpira priponke ali povezave neznanih pošiljateljev ali strani, ki so jih vdrliPo mojih izkušnjah je edini varen način za zaščito pred tovrstnimi virusi ta, da imate čiste varnostne kopije datotek shranjene ločeno od računalnika, na primer na odklopljenem zunanjem trdem disku USB ali na nosilcih DVD-ROM.

Ta članek vsebuje pomembne informacije o nekaterih znanih šifrirnih izsiljevalskih virusih -crypt-, ki so bili zasnovani za šifriranje kritičnih datotek, ter razpoložljive možnosti in pripomočke za dešifriranje šifriranih datotek ob okužbi. Ta članek sem napisal, da bi vse informacije o razpoložljivih orodjih za dešifriranje shranil na enem mestu, in poskušal bom ta članek posodabljati.z nami svoje izkušnje in vse druge nove informacije, ki jih morda veste, da si bomo lahko pomagali.

Kako dešifrirati datoteke, zašifrirane z Ransomware - opis in znana orodja za dešifriranje - metode:

- IME PODJETJA RANSOWARE CryptowallCryptoDefense & How_DecryptCryptorbit ali HowDecryptCryptolocker (Troj/Ransom-ACP", "Trojan.Ransomcrypt.F)CryptXXX V1, V2, V3 (različice: .crypt , crypz ali 5 heksadecimalnih znakov)Locky & AutoLocky (različice: .locky)Trojan-Ransom.Win32.RectorTrojan-Ransom. Win32.Xorist, Trojan-Ransom.MSIL.VandevTrojan-Ransom.Win32.RakhniTrojan-Ransom.Win32.Rannoh ali Trojan-Ransom.Win32.Cryakl.TeslaCrypt(različice: .ecc, .ezz, .exx, .xyz, .zzz,. aaa, .abc, .ccc in .vvv)TeslaCrypt 3.0 (različice: .xxx, .ttt, .micro, .mp3)TeslaCrypt 4.0 (ime in razširitev datotek se ne spremenita)

Posodobitve junij 2016:

1. Podjetje Trend Micro je izdalo orodje Ransomware File Decryptor, s katerim lahko poskusite dešifrirati datoteke, ki jih šifrirajo naslednje družine izsiljevalske programske opreme:

CryptXXX V1, V2, V3* .crypt , crypz ali 5 šestnajstiških znakov

CryptXXX V4, V5 .5 Šestnajstiški znaki

TeslaCrypt V1 .ECC

TeslaCrypt V2 .VVV, CCC, ZZZ, AAA, ABC, XYZ

TeslaCrypt V3 .XXX ali TTT ali MP3 ali MICRO

TeslaCrypt V4 . SNSLocker .RSNSLocked

AutoLocky .locky

BadBlock 777 .777

XORIST .xorist ali naključna razširitev

XORBAT .crypted

CERBER V1 <10 naključnih znakov>.cerber

Stampado .locked

Nemucod .crypted

Himera .crypt

* Opomba: Velja za izsiljevalsko programsko opremo CryptXXX V3: Zaradi naprednega šifriranja te posebne kriptografske izsiljevalske programske opreme je trenutno mogoče le delno dešifriranje podatkov v datotekah, ki jih je prizadela CryptXXX V3, zato morate za popravilo svojih datotek uporabiti orodje za popravilo tretje osebe, kot je: http://www.stellarinfo.com/file-repair/file-repair-toolkit.php.

Če želite prenesti orodje Ransomware File Decrypter podjetja Trend Micro (in prebrati navodila za njegovo uporabo), obiščite to stran: Prenos in uporaba orodja Ransomware File Decryptor podjetja Trend Micro

2. Kasperky je izdal naslednja orodja za dešifriranje:

A. Orodje RakhniDecryptor družbe Kaspersky je zasnovano za dešifriranje datotek, ki jih je prizadel*:

Opomba: RakhniDecryptor pripomoček je vedno posodobljen za dešifriranje datotek iz več družin izsiljevalske programske opreme.

Rakhni

Agent.iih

Aura

Autoit

Pletor

Rotor

Lamer

Lortok

Cryptokluchen

Demokracija

Bitman - TeslaCrypt različica 3 in 4

B. Kasperskyjevo orodje RannohDecryptor je zasnovano za dešifriranje datotek, ki jih prizadene:

Rannoh

AutoIt

Fury

Kribola

Cryakl

CryptXXX različici 1 in 2

Cryptowalll - Informacije o virusu in možnosti dešifriranja.

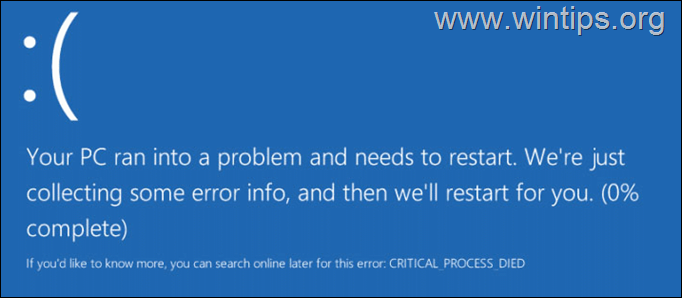

Spletna stran Cryptowall (ali " Cryptowall Decrypter ") je nova različica virusa Cryptodefense ko je računalnik okužen z virusom ransomware. Cryptowall izsiljevalske programske opreme, se vse ključne datoteke v računalniku (vključno z datotekami na mapiranih omrežnih diskih, če ste prijavljeni v omrežje) šifrirajo z močnim šifriranjem, zaradi česar jih je praktično nemogoče dešifrirati. Cryptowall virus ustvari zasebni ključ (geslo) in ga pošlje na zasebni strežnik, kjer ga kriminalec uporabi za dešifriranje vaših datotek. nato kriminalci obvestijo svoje žrtve, da so vse njihove pomembne datoteke šifrirane in da jih lahko dešifrirajo le tako, da v določenem času plačajo odkupnino v višini 500 USD (ali več), sicer bo odkupnina podvojena ali pa bodo njihove datoteke izgubljene.trajno.

Kako dešifrirati okužene datoteke Cryptowall in pridobiti datoteke nazaj:

Če želite dešifrirati Cryptowall šifrirane datoteke in jih dobite nazaj, imate na voljo naslednje možnosti:

A. Prva možnost je, da plačate odkupnino. Če se odločite za to, nadaljujte s plačilom na lastno odgovornost, saj po naših raziskavah nekateri uporabniki dobijo svoje podatke nazaj, drugi pa ne. Ne pozabite, da kriminalci niso najbolj zaupanja vredni ljudje na svetu.

B. Druga možnost je čiščenje okuženega računalnika in obnovitev okuženih datotek iz čiste varnostne kopije (če jo imate).

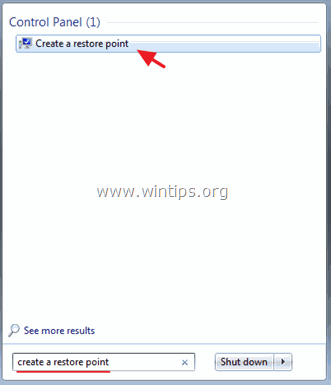

C. Če nimate čiste varnostne kopije, je edina možnost, da obnovite datoteke v prejšnjih različicah iz " Kopije v senci ". Upoštevajte, da ta postopek deluje le v operacijskih sistemih Windows 8, Windows 7 in Vista ter le, če je v oknu " Obnovitev sistema " je bila v računalniku predhodno omogočena in ni bila onemogočena po tem, ko Cryptowall okužba.

- Povezava za napotitev: Kako obnoviti datoteke iz senčnih kopij.

Podrobna analiza Cryptowall okužba z izsiljevalsko programsko opremo in odstranitev je na voljo v tem prispevku:

- Kako odstraniti virus CryptoWall in obnoviti datoteke

CryptoDefense & How_Decrypt - Informacije o virusih in dešifriranje.

Cryptodefense je še en izsiljevalski virus, ki lahko vse datoteke v računalniku, ne glede na njihovo končnico (vrsto datoteke), šifrira z močnim šifriranjem, tako da jih je praktično nemogoče dešifrirati. Virus lahko onemogoči " Obnovitev sistema " v okuženem računalniku in lahko izbriše vse " Kopije senčnih zvezkov ", zato datotek ne morete obnoviti na prejšnje različice. ob okužbi Cryptodefense virus ransomware v vsaki okuženi mapi ustvari dve datoteki ("How_Decrypt.txt" in "How_Decrypt.html") s podrobnimi navodili, kako plačati odkupnino za dešifriranje vaših datotek, in zasebni ključ (geslo) pošlje v zasebni strežnik, kjer ga kriminalec uporabi za dešifriranje vaših datotek.

Podrobna analiza Cryptodefense okužba z izsiljevalsko programsko opremo in odstranitev je na voljo v tem prispevku:

- Kako odstraniti virus CryptoDefense in obnoviti datoteke

Kako dešifrirati šifrirane datoteke Cryptodefense in pridobiti datoteke nazaj:

Za dešifriranje Cryptodefense okuženih datotek imate na voljo naslednje možnosti:

A. Prva možnost je, da plačate odkupnino. Če se odločite za to, nadaljujte s plačilom na lastno odgovornost, saj po naših raziskavah nekateri uporabniki dobijo svoje podatke nazaj, drugi pa ne. Ne pozabite, da kriminalci niso najbolj zaupanja vredni ljudje na svetu.

B. Druga možnost je čiščenje okuženega računalnika in obnovitev okuženih datotek iz čiste varnostne kopije (če jo imate).

C. Če nimate čiste varnostne kopije, lahko poskusite obnoviti datoteke v prejšnjih različicah iz " Kopije v senci ". Upoštevajte, da ta postopek deluje le v operacijskih sistemih Windows 8, Windows 7 in Vista ter le, če je v oknu " Obnovitev sistema " je bila v računalniku predhodno omogočena in ni bila onemogočena po Cryptodefense okužba.

- Povezava za napotitev: Kako obnoviti datoteke iz senčnih kopij.

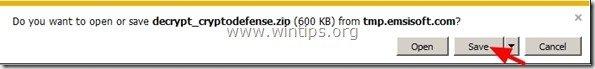

D. Če nimate čiste varnostne kopije in ne morete obnoviti datotek iz " Kopije v senci ", potem lahko poskusite dešifrirati Cryptodefense's šifrirane datoteke z uporabo Emsisoftov Decryptor uporabnost. Da bi to storili:

Pomembno obvestilo: Ta pripomoček deluje le za računalnike, okužene pred 1. aprilom 2014.

1. Prenesi “ Emsisoft Decrypter " v računalnik (npr. Namizni računalnik ).

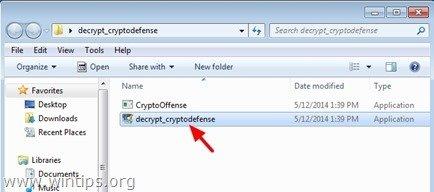

2. Ko je prenos končan, pojdite v Namizni računalnik in " Izvleček " " decrypt_cryptodefense.zip " datoteka.

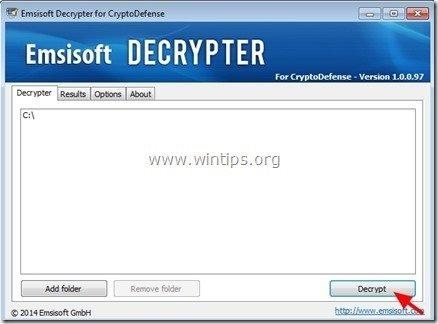

3. Zdaj dvakrat kliknite da zaženete " decrypt_cryptodefense" uporabnost.

4. Na koncu pritisnite gumb " Dešifriranje " za dešifriranje datotek.

Vir - Dodatne informacije: Podrobno navodilo za dešifriranje šifriranih datotek CryptoDefense z uporabo Emsisoftov dešifrirnik uporabnost je na voljo tukaj: http://www.bleepingcomputer.com/virus-removal/cryptodefense-ransomware-information#emsisoft

Cryptorbit ali HowDecrypt - Informacije o virusih in dešifriranje.

Cryptorbit ali Kako dešifrirati je izsiljevalski virus, ki lahko zašifrira vse datoteke v računalniku. Cryptorbit vse vaše ključne datoteke ne glede na njihovo končnico (vrsto datoteke) šifrira z močnim šifriranjem, zaradi česar jih je praktično nemogoče dešifrirati. Virus v vsaki okuženi mapi v računalniku ustvari tudi dve datoteki (" KakoDecrypt.txt " in "HowDecrypt.gif") s podrobnimi navodili, kako lahko plačate odkupnino in dešifrirate svoje datoteke.

Podrobna analiza Cryptorbit okužba z izsiljevalsko programsko opremo in odstranitev je na voljo v tem prispevku:

- Kako odstraniti virus Cryptorbit (HOWDECRYPT) in obnoviti datoteke

Kako dešifrirati okužene datoteke Cryptorbit in dobiti datoteke nazaj:

Za dešifriranje Cryptorbit šifriranih datotek imate na voljo naslednje možnosti:

A. Prva možnost je, da plačate odkupnino. Če se odločite za to, nadaljujte s plačilom na lastno odgovornost, saj so po naših raziskavah nekateri uporabniki dobili svoje podatke nazaj, drugi pa ne.

B. Druga možnost je čiščenje okuženega računalnika in obnovitev okuženih datotek iz čiste varnostne kopije (če jo imate).

C. Če nimate čiste varnostne kopije, lahko poskusite obnoviti datoteke v prejšnjih različicah iz " Kopije v senci ". Upoštevajte, da ta postopek deluje le v operacijskih sistemih Windows 8, Windows 7 in Vista ter le, če je v oknu " Obnovitev sistema " je bila v računalniku predhodno omogočena in ni bila onemogočena po Cryptorbit okužba.

- Povezava za napotitev: Kako obnoviti datoteke iz senčnih kopij.

D. Če nimate čiste varnostne kopije in ne morete obnoviti datotek iz " Kopije v senci ", nato lahko poskusite dešifrirati Cryptorbit's šifrirane datoteke z uporabo Anti-CryptorBit uporabnost. Da bi to storili:

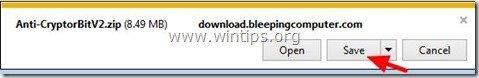

1. Prenesi “ Anti-CryptorBit " v svoj računalnik (npr. Namizni računalnik )

2. Ko je prenos končan, pojdite v Namizni računalnik in " Izvleček " " Anti-CryptorBitV2.zip " datoteka.

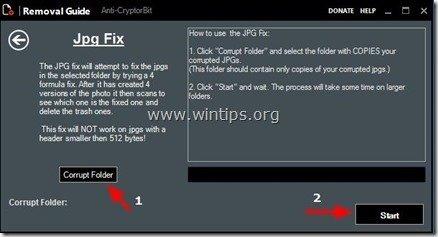

3. Zdaj dvakrat kliknite za zagon Anti-CryptorBitv2 uporabnost.

4. Izberite vrsto datotek, ki jih želite obnoviti (npr. "JPG").

5. Na koncu izberite mapo, ki vsebuje poškodovane/šifrirane (JPG) datoteke, in pritisnite " Začetek ", da jih popravite.

Cryptolocker - informacije o virusu in dešifriranje.

Cryptolocker (znan tudi kot " Troj/Ransom-ACP ", " Trojan.Ransomcrypt.F ") je grd virus Ransomware (TROJAN) in ko okuži vaš računalnik, zašifrira vse datoteke ne glede na njihovo končnico (vrsto datoteke). Slaba novica pri tem virusu je, da ko okuži vaš računalnik, so vaše ključne datoteke zašifrirane z močnim šifriranjem in jih je praktično nemogoče dešifrirati. Ko je računalnik okužen z virusom Cryptolocker, se na zaslonu pojavi informacijsko sporočilose prikaže na računalniku žrtve in zahteva plačilo (odkupnino) v višini 300 USD (ali več), da bi dešifriral vaše datoteke.

Podrobna analiza Cryptolocker okužba z izsiljevalsko programsko opremo in odstranitev je na voljo v tem prispevku:

- Kako odstraniti izsiljevalsko programsko opremo CryptoLocker Ransomware in obnoviti datoteke

Kako dešifrirati okužene datoteke programa Cryptolocker in dobiti datoteke nazaj:

Za dešifriranje Cryptolocker okuženih datotek imate na voljo naslednje možnosti:

A. Prva možnost je, da plačate odkupnino. Če se odločite za to, nadaljujte s plačilom na lastno odgovornost, saj so po naših raziskavah nekateri uporabniki dobili svoje podatke nazaj, drugi pa ne.

B. Druga možnost je čiščenje okuženega računalnika in obnovitev okuženih datotek iz čiste varnostne kopije (če jo imate).

C. Če nimate čiste varnostne kopije, lahko poskusite obnoviti datoteke v prejšnjih različicah iz " Kopije v senci ". Upoštevajte, da ta postopek deluje le v operacijskih sistemih Windows 8, Windows 7 in Vista ter le, če je v oknu " Obnovitev sistema " je bila v računalniku predhodno omogočena in ni bila onemogočena po Cryptolocker okužba.

- Povezava za napotitev: Kako obnoviti datoteke iz senčnih kopij.

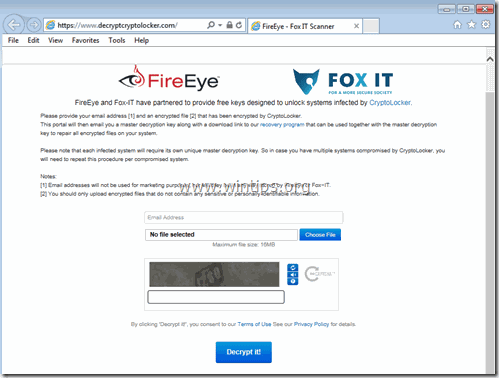

D. Družbi FireEye in Fox-IT sta avgusta 2014 objavili novo storitev, ki uporabnikom, okuženim z izsiljevalsko programsko opremo CryptoLocker, omogoča pridobitev zasebnega dešifrirnega ključa. Storitev se imenuje DecryptCryptoLocker ' (storitev je prenehala delovati), je na voljo po vsem svetu in za njeno uporabo se uporabnikom ni treba registrirati ali posredovati kontaktnih podatkov.

Če želite uporabiti to storitev, morate obiskati to spletno mesto: (storitev je prenehala delovati) in naložiti eno šifrirano datoteko CryptoLocker iz okuženega računalnika (Opozorilo: naložite datoteko, ki ne vsebuje občutljivih in/ali zasebnih podatkov). Ko to storite, morate navesti e-poštni naslov, da boste prejeli zasebni ključ in povezavo za prenos orodja za dešifriranje. Na koncu zaženitepreneseno orodje za dešifriranje CryptoLocker (lokalno v računalniku) in vnesite zasebni ključ za dešifriranje šifriranih datotek CryptoLocker.

Več informacij o tej storitvi najdete tukaj: FireEye and Fox-IT Announce New Service to Help CryptoLocker Victims.

CryptXXX V1, V2, V3 (različice: .crypt , crypz ali 5 šestnajstiških znakov).

- CryptXXX V1 & CryptXXX V2 ransomware zašifrira vaše datoteke in po okužbi na konec vsake datoteke doda končnico ".crypt". CryptXXX v3 po šifriranju datotek doda končnico ".cryptz".

Trojanski konj CryptXXX šifrira naslednje vrste datotek:

.3DM, .3DS, .3G2, .3GP, .7Z, .ACCDB, .AES, .AI, .AIF, .APK, .APP, .ARC, .ASC, .ASF, .ASM, .ASP, .ASPX, ASX, .AVI, .BMP, .BRD, .BZ2, .C, .CER, .CFG, .CFM, .CGI, .CGM, .CLASS, .CMD, .CPP, .CRT, .CS, .CSR, .CSS, .CSV, .CUE, .DB, .DBF, .DCH, .DCU, .DDS, .DIF, .DIP, .DJV, .DJVU, .DOC, .DOCB, .DOCM, .DOCX, .DOT, .DOTM, .DOTX, .DTD, .DWG, .DXF, .EML, .EPS, .FDB, .FLA, .FLV, .FRM, .GADGET, .GBK, .GBR,.GED, .GIF, .GPG, .GPX, .GZ, .H, .H, .HTM, .HTML, .HWP, .IBD, .IBOOKS, .IFF, .INDD, .JAR, .JAVA, .JKS, .JPG, .JS, .JSP, .KEY, .KML, .KMZ, .LAY, .LAY6, .LDF, .LUA, .M, .M3U, .M4A, .M4V, .MAX, .MDB, .MDF, .MFD, .MID, .MKV, .MML, .MOV, .MP3, .MP4, .MPA, .MPG, .MS11, .MSI, .MYD, .MYI, .NEF, .NOTE, .OBJ, .ODB, .ODG, .ODP, .ODS, .ODT, .OTG, .OTP, .OTS, .OTT, .P12, .PAGES, .PAQ, .PAS, .PCT, .PDB, .PDF,.PEM, .PHP, .PIF, .PL, .PLUGIN, .PNG, .POT, .POTM, .POTX, .PPAM, .PPS, .PPSM, .PPSX, .PPT, .PPTM, .PPTX, .PRF, .PRIV, .PRIVAT, .PS, PSD, .PSPIMAGE, .PY, .QCOW2, .RA, .RAR, .RAW, .RM, .RSS, .RTF, .SCH, .SDF, .SH, .SITX, .SLDX, .SLK, .SLN, .SQL, .SQLITE, .SQLITE, .SRT, .STC, .STD, .STI, .STW, .SVG, .SWF, .SXC, .SXD, .SXI, .SXM, .SXW, .TAR, .TBK, .TEX, .TGA, .TGZ, .THM, .TIF, .TIFF, .TLB, .TMP, .TXT,.UOP, .UOT, .VB, .VBS, .VCF, .VCXPRO, .VDI, .VMDK, .VMX, .VOB, .WAV, .WKS, .WMA, .WMV, .WPD, .WPS, .WSF, .XCODEPROJ, .XHTML, .XLC, .XLM, .XLR, .XLS, .XLSB, .XLSM, .XLSX, .XLT, .XLTM, .XLTX, .XLW, .XML, .YUV,.ZIP, .ZIPX

Kako dešifrirati datoteke CryptXXX.

Če ste okuženi s programom CryptXXX različice 1 ali 2, uporabite orodje RannohDecryptor družbe Kaspersky za dešifriranje datotek.

Če ste okuženi s programom CryptXXX Version 3, uporabite program Ransomware File Decryptor podjetja Trend Micro. *

Opomba: Zaradi naprednega šifriranja virusa CryptXXX V3 je trenutno mogoče le delno dešifriranje podatkov, zato morate za popravilo datotek uporabiti orodje za popravilo tretje osebe, na primer: http://www.stellarinfo.com/file-repair/file-repair-toolkit.php.

Locky in AutoLocky (različice: .locky)

Locky izsiljevalska programska oprema šifrira vaše datoteke s šifriranjem RSA-2048 in AES-128, po okužbi pa se vse vaše datoteke preimenujejo v edinstveno ime datoteke z 32 znaki in končnico ".locky" (npr. " 1E776633B7E6DFE7ACD1B1A5E9577BCE.locky "). Locky virus lahko okuži lokalne ali omrežne pogone in med okužbo ustvari datoteko z imenom " _HELP_instructions.html " na vsaki okuženi mapi z navodili, kako lahko plačate odkupnino in dešifrirate svoje datoteke z uporabo brskalnika TOR.

AutoLocky Glavna razlika med Lockyjem in Autolockyjem je v tem, da Autolocky med okužbo ne spremeni prvotnega imena datoteke (npr. če je datoteka poimenovana " Dokument1.doc " pred okužbo, ga Autolocky preimenuje v " Document1.doc.locky ")

Kako dešifrirati datoteke .LOCKY:

- Prva možnost je čiščenje okuženega računalnika in nato obnovitev okuženih datotek iz čiste varnostne kopije (če jo imate). Druga možnost, če nimate čiste varnostne kopije, je obnovitev datotek v prejšnjih različicah iz " Kopije v senci ". Kako obnoviti datoteke iz senčnih kopij. 3. možnost je, da za dešifriranje datotek uporabite Emsisoftovo orodje Decrypter for AutoLocky. (Orodje za dešifriranje deluje samo za Autolocky ) .

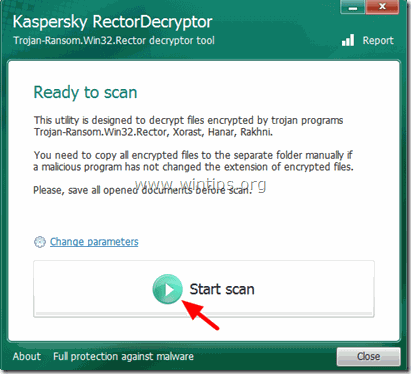

Trojan-Ransom.Win32.Rector - Informacije o virusu in dešifriranje.

Spletna stran Trojanski rektor šifrira datoteke z naslednjimi končnicami: .doc , .jpg , .pdf .rar , in po okužbi . jih naredi neuporabne. Ko so vaše datoteke okužene z Trojanski rektor, potem se končnice okuženih datotek spremenijo v .VSCRYPT , .INFECTED , . KORREKTOR ali .BLOC Ko poskušate odpreti okužene datoteke, se na zaslonu prikaže sporočilo v cirilici, ki vsebuje zahtevo po odkupnini in podatke za plačilo. Kibernetski kriminalec, ki odkupnino zahteva. Trojanski rektor imenovan "†† KOPPEKTOP †† in prosi, da z njim komunicirate prek e-pošte ali ICQ (EMAIL: [email protected] / ICQ: 557973252 ali 481095), da vam da navodila, kako odkleniti svoje datoteke.

Kako dešifrirati datoteke, okužene s trojanskim rektorjem, in dobiti datoteke nazaj:

Nasveti: Kopirajte vse okužene datoteke v ločen imenik in zaprite vse odprte programe, preden nadaljujete s pregledovanjem in dešifriranjem prizadetih datotek.

1. Prenesi Rector Decryptor (iz podjetja Kaspersky Labs) v računalnik.

2. Ko je prenos končan, zaženite RectorDecryptor.exe.

3. Pritisnite tipko " Začetek skeniranja ", da pregledate svoje pogone in poiščete šifrirane datoteke.

4. Naj RectorDecryptor za pregledovanje in dešifriranje šifriranih datotek (s končnicami .vscrypt, .infected, .bloc, .korrektor) in nato izberite možnost " Brisanje šifriranih datotek po dešifriranju ", če je bilo dešifriranje uspešno. *

Po dešifriranju lahko najdete dnevnik poročila o postopku skeniranja/dešifriranja v korenu pogona C:\ (npr. " C:\RectorDecryptor.2.3.7.0_10.02.2011_15.31.43_log.txt ").

5. Na koncu še naprej preverjajte in čistite sistem pred morebitnimi zlonamernimi programi.

Vir - Dodatne informacije: http://support.kaspersky.com/viruses/disinfection/4264#block2

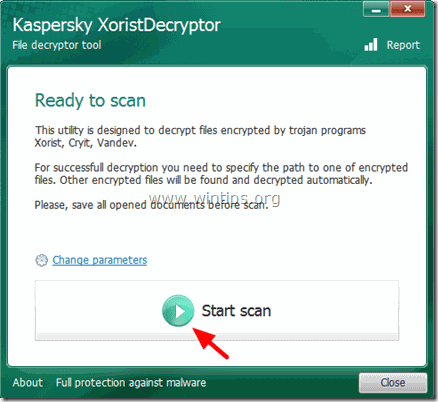

Trojan-Ransom. Win32.Xorist, Trojan-Ransom.MSIL.Vandev - informacije o virusu in dekripcija.

Spletna stran Trojanski izkupiček Xorist & Trojanski odkupnina Valdev , šifrira datoteke z naslednjimi končnicami:

doc, xls, docx, xlsx, db, mp3, waw, jpg, jpeg, txt, rtf, pdf, rar, zip, psd, msi, tif, wma, lnk, gif, bmp, ppt, pptx, docm, xlsm, pps, ppsx, ppd, tiff, eps, png, ace, djvu, xml, cdr, max, wmv, avi, wav, mp4, pdd, html, css, php, aac, ac3, amf, amr, mid, midi, mmf, mod, mp1, mpa, mpga, mpu, nrt, oga, ogg, pbf, ra, ram, raw, saf, val, wave, wow, wpk, 3g2, 3gp, 3gp2, 3mm, amx, avs, bik, bin, dir,divx, dvx, evo, flv, qtq, tch, rts, rum, rv, scn, srt, stx, svi, swf, trp, vdo, wm, wmd, wmmp, wmx, wvx, xvid, 3d, 3d4, 3df8, pbs, adi, ais, amu, arr, bmc, bmf, cag, cam, dng, ink, jif, jiff, jpc, jpf, jpw, mag, mic, mip, msp, nav, ncd, odc, odi, opf, qif, qtiq, srf, xwd, abw, act, adt, aim, ans, asc, ase, bdp, bdr, bib, boc, crd, diz, dot, dotm, dotx, dvi, dxe, mlx, err, euc, faq, fdr, fds, gthr,idx, kwd, lp2, ltr, man, mbox, msg, nfo, now, odm, oft, pwi, rng, rtx, run, ssa, text, unx, wbk, wsh, 7z, arc, ari, arj, car, cbr, cbz, gz, gzig, jgz, pak, pcv, puz, r00, r01, r02, r03, rev, sdn, sen, sfs, sfx, sh, shar, shr, sqx, tbz2, tg, tlz, vsi, wad, war, xpi, z02, z04, zap, zipx, zoo, ipa, isu, jar, js, udf, adr, ap, aro, asa, ascx, ashx, asmx, asp, aspx, asr, atom, bml, cer, cms, crt, dap,htm, moz, svr, url, wdgt, abk, bic, big, blp, bsp, cgf, chk, col, cty, dem, elf, ff, gam, grf, h3m, h4r, iwd, ldb, lgp, lvl, map, md3, mdl, mm6, mm7, mm8, nds, pbp, ppf, pwf, pxp, sad, sav, scm, scx, sdt, spr, sud, uax, umx, unr, uop, usa, usx, ut2, ut3, utc, utx, uvx, uxx, vmf, vtf, w3g, w3x, wtd, wtf, ccd, cd, cso, disk, dmg, dvd, fcd, flp, img, iso, isz, md0, md1, md2, mdf, mds, nrg, nri, vcd,vhd, snp, bkf, ade, adpb, dic, cch, ctt, dal, ddc, ddcx, dex, dif, dii, itdb, itl, kmz, lcd, lcf, mbx, mdn, odf, odp, ods, pab, pkb, pkh, pot, potx, pptm, psa, qdf, qel, rgn, rrt, rsw, rte, sdb, sdc, sds, sql, stt, t01, t03, t05, tcx, thmx, txd, txf, upoi, vmt, wks, wmdb, xl, xlc, xlr, xlsb, xltx, ltm, xlwx, mcd, cap, cc, cod, cp, cpp, cs, csi, dcp, dcu, dev, dob, dox, dpk, dpl, dpr, dsk, dsp,eql, ex, f90, fla, for, fpp, jav, java, lbi, owl, pl, plc, pli, pm, res, rnc, rsrc, so, swd, tpu, tpx, tu, tur, vc, yab, 8ba, 8bc, 8be, 8bf, 8bi8, bi8, 8bl, 8bs, 8bx, 8by, 8li, aip, amxx, ape, api, mxp, oxt, qpx, qtr, xla, xlam, xll, xlv, xpt, cfg, cwf, dbb, slt, bp2, bp3, bpl, clr, dbx, jc, potm, ppsm, prc, prt, shw, std, ver, wpl, xlm, yps, md3.

Po okužbi, Trojanski izkupiček Xorist ogrozi varnost vašega računalnika, povzroči njegovo nestabilnost in na zaslonu prikaže sporočila, ki zahtevajo odkupnino za dešifriranje okuženih datotek. Sporočila vsebujejo tudi informacije o tem, kako plačati odkupnino, da bi kibernetski kriminalci dobili pripomoček za dešifriranje.

Kako dešifrirati datoteke, okužene s trojanskim konjem Win32.Xorist ali trojanskim konjem MSIL.Vandev:

Nasveti: Kopirajte vse okužene datoteke v ločen imenik in zaprite vse odprte programe, preden nadaljujete s pregledovanjem in dešifriranjem prizadetih datotek.

1. Prenesi Xorist Decryptor (iz podjetja Kaspersky Labs) v računalnik.

2. Ko je prenos končan, zaženite XoristDecryptor.exe .

Opomba: Če želite po končanem dešifriranju izbrisati šifrirane datoteke, kliknite " Spreminjanje parametrov " in preverite možnost " Brisanje šifriranih datotek po dešifriranju " potrditveno polje pod " Dodatne možnosti ”.

3. Pritisnite tipko " Začetek skeniranja ".

4. Vnesite pot do vsaj ene šifrirane datoteke in počakajte, da orodje dešifrira šifrirane datoteke.

5. Če je bilo dešifriranje uspešno, znova zaženite računalnik, nato pa sistem preglejte in očistite morebitnih zlonamernih programov.

Vir - Dodatne informacije: http://support.kaspersky.com/viruses/disinfection/2911#block2

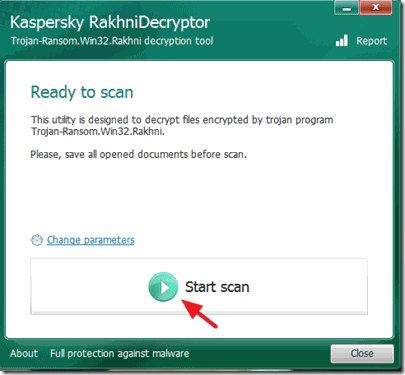

Trojan-Ransom.Win32.Rakhni - Informacije o virusu in dešifriranje.

Spletna stran Trojanski odkupnina Rakhni šifrira datoteke tako, da spremeni razširitve datotek na naslednji način:

... ... ... ... ... ... ... ... ..pizda@qqq_com

Po šifriranju so vaše datoteke neuporabne, varnost vašega sistema pa je ogrožena. Trojan-Ransom.Win32.Rakhni ustvari datoteko v vašem računalniku. %APPDATA% mapo z imenom " exit.hhr.oshit ", ki vsebuje šifrirano geslo za okužene datoteke.

Opozorilo: Spletna stran Trojan-Ransom.Win32.Rakhni ustvari " exit.hhr.oshit ", ki vsebuje šifrirano geslo za uporabnikove datoteke. Če ta datoteka ostane v računalniku, bo dešifriranje z RakhniDecryptor Če je bila datoteka odstranjena, jo lahko obnovite z orodji za obnovitev datotek. Ko je datoteka obnovljena, jo vstavite v %APPDATA% in ponovno zaženite pregledovanje s pripomočkom.

%APPDATA% lokacija mape:

- Windows XP: C:\Dokumenti in nastavitve\\Podatki o aplikacijah Windows 7/8: C:\Users\\AppData\Roaming

Kako dešifrirati datoteke, okužene s trojanskim konjem Rakhni, in pridobiti datoteke nazaj:

1. Prenesi Rakhni Decryptor (iz podjetja Kaspersky Labs) v računalnik.

2. Ko je prenos končan, zaženite RakhniDecryptor.exe .

Opomba: Če želite po končanem dešifriranju izbrisati šifrirane datoteke, kliknite " Spreminjanje parametrov " in preverite možnost " Brisanje šifriranih datotek po dešifriranju " potrditveno polje v razdelku " Dodatne možnosti ”.

3. Pritisnite tipko " Začetek skeniranja ", če želite pregledati svoje pogone in poiskati šifrirane datoteke.

4. Vnesite pot do vsaj ene šifrirane datoteke (npr. " file.doc.locked ") in nato počakajte, da pripomoček obnovi geslo iz polja " exit.hhr.oshit " (upoštevajte datoteko Opozorilo ) in dešifrira vaše datoteke.

Vir - Dodatne informacije: http://support.kaspersky.com/viruses/disinfection/10556#block2

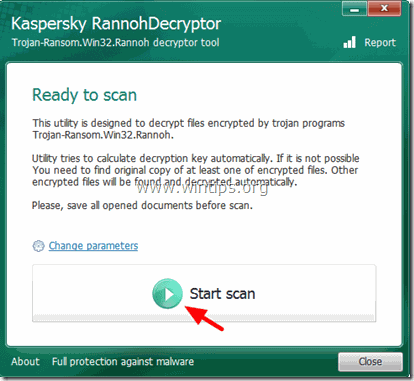

Trojan-Ransom.Win32.Rannoh (Trojan-Ransom.Win32.Cryakl) - informacije o virusu in dešifriranje.

Spletna stran Trojan Rannoh ali Trojanski konj Cryakl šifrira vse datoteke v računalniku na naslednji način:

- V primeru Trojan-Ransom.Win32.Rannoh okužba, imena datotek in končnice se spremenijo v skladu s predlogo, ki je zaklenjena... V primeru Trojan-Ransom.Win32.Cryakl okužbe se na koncu imen datotek doda oznaka {CRYPTENDBLACKDC}.

Kako dešifrirati datoteke, okužene s trojanskim konjem Rannoh ali trojanskim konjem Cryakl, in dobiti datoteke nazaj:

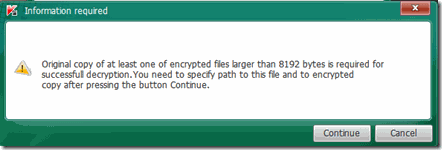

Pomembno: Spletna stran Rannoh Decryptor dešifrira datoteke tako, da primerja eno šifrirano in eno dešifrirano datoteko. Rannoh Decryptor za dešifriranje datotek morate imeti izvirno kopijo vsaj ene šifrirane datoteke pred okužbo (npr. iz čiste varnostne kopije).

1. Prenesi Rannoh Decryptor v računalnik.

2. Ko je prenos končan, zaženite RannohDecryptor.exe

Opomba: Če želite šifrirane datoteke po končanem dešifriranju izbrisati, kliknite " Spreminjanje parametrov " in preverite možnost " Brisanje šifriranih datotek po dešifriranju " potrditveno polje v razdelku " Dodatne možnosti ”.

3. Pritisnite tipko " Začetek skeniranja ".

4. Preberite " Zahtevani podatki " sporočilo in kliknite " Nadaljuj " in določite pot do izvirne kopije vsaj ene šifrirane datoteke pred okužbo (clean - original - file) in pot do šifrirane datoteke (infected - encrypted -file).

5. Po dešifriranju lahko dnevnik poročila o postopku skeniranja/dešifriranja najdete v korenu pogona C:\ (npr. " C:\RannohDecryptor.1.1.0.0_02.05.2012_15.31.43_log.txt ").

Vir - Dodatne informacije: http://support.kaspersky.com/viruses/disinfection/8547#block1

TeslaCrypt (različice: .ecc, .ezz, .exx, .xyz, .zzz,. aaa, .abc, .ccc in .vvv)

Spletna stran TeslaCrypt virus izsiljevalske programske opreme vašim datotekam doda naslednje končnice: .ecc, .ezz, .exx, .xyz, .zzz,. aaa, .abc, .ccc in .vvv.

Kako dešifrirati datoteke TeslaCrypt:

Če ste okuženi z virusom TeslaCrypt, uporabite eno od teh orodij za dešifriranje datotek:

- TeslaDecoder: Več informacij in navodil o uporabi TeslaDecoder najdete v tem članku: http://www.bleepingcomputer.com/forums/t/576600/tesladecoder-released-to-decrypt-exx-ezz-ecc-files-encrypted-by-teslacrypt/Trend Micro Ransomware File Decryptor.

TeslaCrypt V3.0 (različice: .xxx, .ttt, .micro, .mp3)

Spletna stran TeslaCrypt 3.0 virus ransomware vašim datotekam doda naslednje razširitve: .xxx, .ttt, .micro in .mp3

Kako dešifrirati datoteke TeslaCrypt V3.0:

Če ste okuženi z TeslaCrypt 3.0 nato poskusite obnoviti datoteke z:

- Orodje Trend's Micro Ransomware File Decryptor.RakhniDecryptor (Kako voditi)Tesla Decoder (Kako voditi)Tesladecrypt - McAfee

TeslaCrypt V4.0 (ime in razširitev datoteke sta nespremenjena)

Če želite dešifrirati datoteke TeslaCrypt V4, poskusite z enim od naslednjih pripomočkov:

- Orodje Trend's Micro Ransomware File Decryptor.RakhniDecryptor (Kako voditi)Tesla Decoder (Kako voditi)

Andy Davis

Blog sistemskega skrbnika o sistemu Windows